Adobe Flash任意命令执行漏洞(CVE–2017–11292)预警

2017-10-17 17:25

0x00 事件描述

2017年10月16日,Adobe发布了一紧急安全公告(编号:APSB17-32),通告中披露修复了一个Flash漏洞(CVE-2017-11292)。此漏洞影响全平台,且危害大,导致用户系统上任意命令执行,可以通过挂马的方式获得用户系统控制。近日卡巴斯基捕获的一份使用Flash 0day的野外利用样本,已经被确认使用了该漏洞。

0x01 受影响版本

| 产品 | 版 | 平台 |

|---|---|---|

| Adobe Flash Player桌面应用 | 27.0.0.159 | Windows,Macintosh |

| 适用于Google Chrome的Adobe Flash Player | 27.0.0.159 | Windows,Macintosh,Linux的Chrome应用 |

| 适用于Microsoft Edge的Adobe Flash Player和Internet Explorer 11 | 27.0.0.130 | Windows 10和8.1 |

| Adobe Flash Player桌面应用 | 27.0.0.159 | Linux |

0x02漏洞在野利用描述

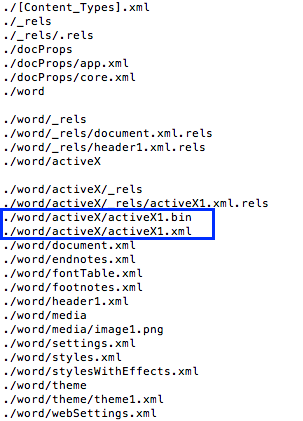

2017年10月10日,卡巴斯基实验室利用预防系统确定了一个新的Adobe Flash0day漏洞。 漏洞利用是通过Microsoft Office文档传播的,在对样本跟踪过程中发现了类似的几十个新的攻击。 这些攻击中使用的诱饵文件如下所示:

通过邮件发送Office文档,在文档中嵌入一个包含Flash漏洞的ActiveX对象,通过类型混乱使内存损坏,获得内存任意读写操作权限,进行释放Payload。

0x03 安全建议

厂商Adobe已经发布了相应的通告和新版本软件,360CERT建议广大使用Flash的用用尽快进行排查升级处理。针对网络隔离用户,请禁用Flash插件。

更新官当下载地址:https://get.adobe.com/cn/flashplayer/

0x04 时间线

2017-10-10 卡巴斯基捕获到野外样本,并向Adobe报送了该问题

2017-10-16 Adobe官方发布安全公告

2017-10-17 360CERT发布漏洞预警

0x05 参考链接

官方公告:https://helpx.adobe.com/security/products/flash-player/apsb17-32.html

京公网安备 11000002002063号

京公网安备 11000002002063号