报告编号:B6-2022-110902

报告来源:360CERT

报告作者:360CERT

更新日期:2022-11-09

0x01 简述

勒索软件传播至今,360反勒索服务已累计接收到上万勒索软件感染求助。随着新型勒索软件的快速蔓延,企业数据泄露风险不断上升, 勒索金额在数百万到近亿美元的勒索案件不断出现。勒索软件给企业和个人带来的影响范围越来越广,危害性也越来越大。360安全大脑 针对勒索软件进行了全方位的监测与防御,为需要帮助的用户提供360反勒索服务。

2022年10月,全球新增的活跃勒索软件家族有: SexyPhotos、Prestige、Ransom Cartel、Azov等家族。其中SexyPhotos与Azov均为擦除 器类勒索软件,他们分别借助色情网站和广告程序进行有针对性的传播和攻击;Ransom Cartel勒索软件则被怀疑是REvil勒索软件家族的最新变种;而Prestige则是较为传统的文件加密行勒索软件,据研究人员分析发现该软件与此前流行一时的HermeticWiper擦除器勒索软 件的攻击目标高度重叠。此外OldGremlin黑客组织在本月的攻击中加入了针对Linux系统的勒索软件部署,该组织曾在今年早些时候的攻 击活动中向受害者开出了高达1690万美元的高额赎金。

以下是本月值的关注的部分热点:

1. 白宫召集第二届国际反勒索攻击峰会,37国共同参与

2. BlackByte勒索软件利用合法驱动程序禁用安全产品

3. 勒索软件攻击导致某些德国报纸停刊

基于对360反勒索数据的分析研判,360政企安全集团高级威胁研究分析中心(CCTGA勒索软件防范应对工作组成员)发布本报告。

0x02 感染数据分析

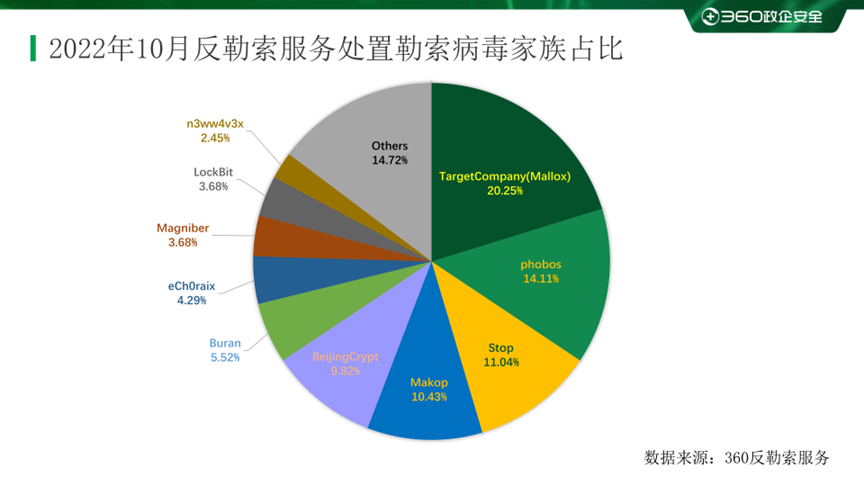

针对本月勒索软件受害者所中勒索软件家族进行统计,TargetCompany(Mallox)家族占比20.25%居首位,其次是占比14.11%的phobos,Stop家族以11.04%位居第三。

前两个月较为流行的TellYouThePass在本月已经销声匿迹,取而代之的则是TargetCompany(Mallox)家族。虽然TargetCompany(Mallox)并没有出现较大规模的爆发,但其流行度的增长势头也需要企业管理员提起重视。

而phobos作为国内老牌勒索家族,流行热度一直比较高,主要通过暴破远程桌面传播。

Stop勒索软件虽然近期传播量有所下降,但始终保持传播热度,再其它家族未有明显攻势情况下,该家族再次进入前三,目前尚属于正常的浮动范围。

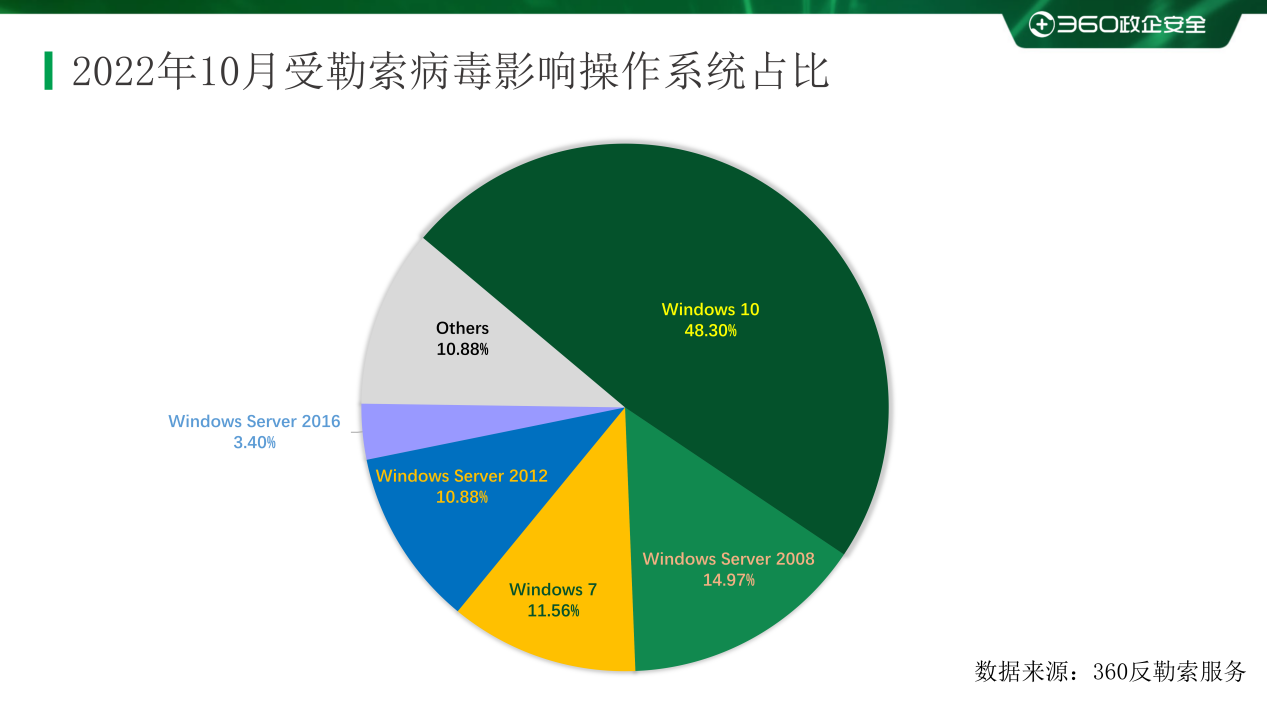

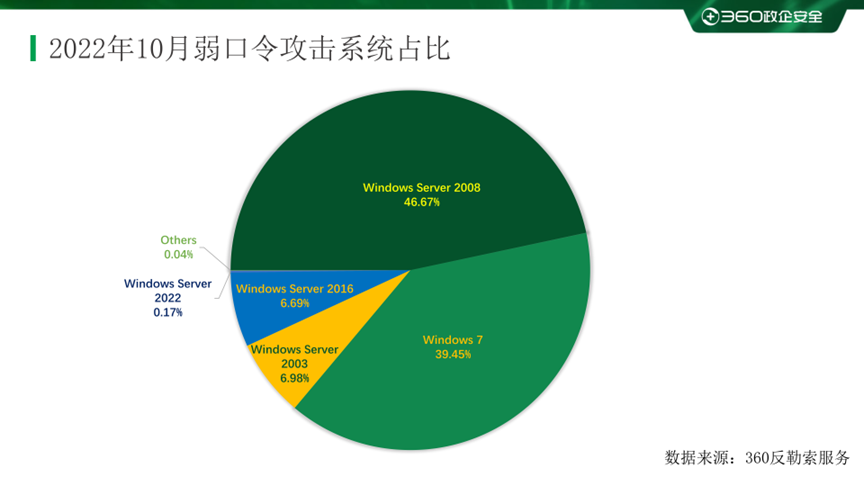

对本月受害者所使用的操作系统进行统计,位居前三的是:Windows 10、Windows Server 2008以及Windows 7。

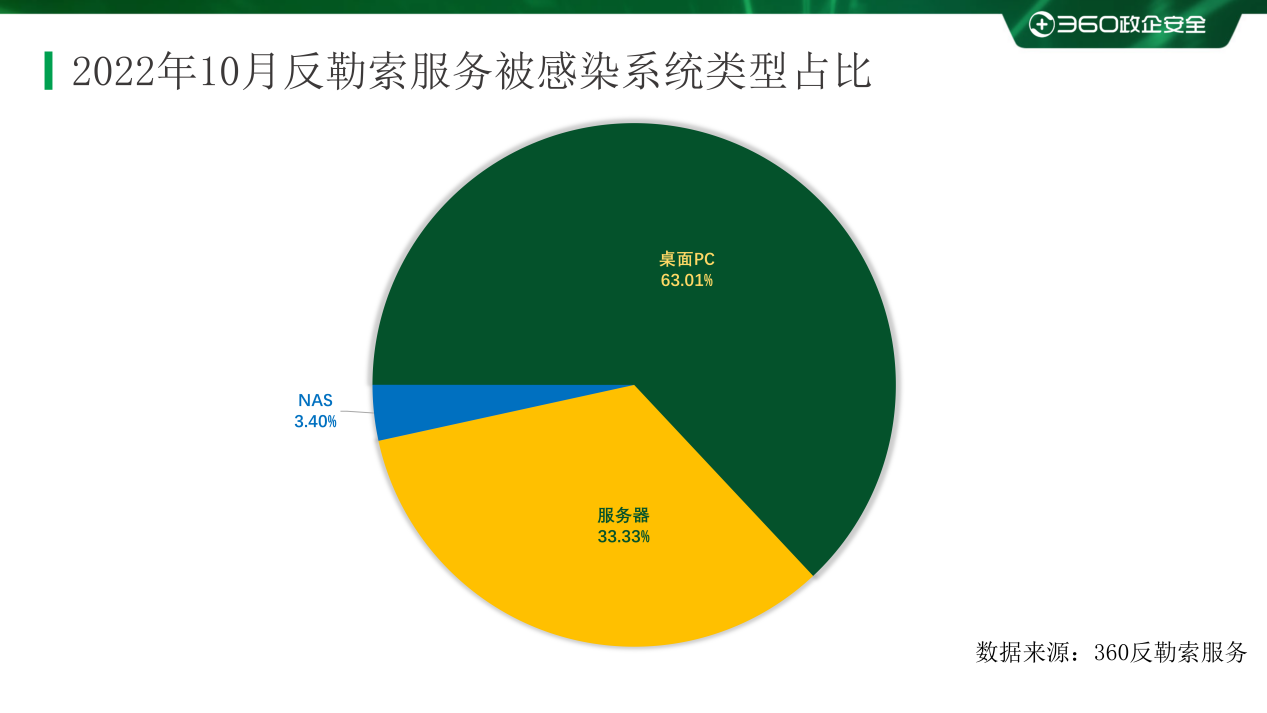

2022年10月被感染的系统中桌面系统和服务器系统占比显示,受攻击的系统类型仍以桌面系统为主。

0x03 勒索软件疫情分析

白宫召集第二届国际反勒索攻击峰会,37国共同参与

美国当地时间10月31日至11月1日,美国协同其他36个国家以及13家企业及组织,在华盛顿白宫举行了第二届国际勒索软件倡议(CRI)峰会,以研究如何更好地打击勒索软件攻击。会议再次强调,勒索是一个全球性问题,在信息化之路上,没有一个国家能独善其身。

在会后的联合声明中,成员国共同表示,将提升对勒索威胁的共同抵抗能力,行动包括:

打击勒索相关的虚拟货币及其服务商施行反洗钱和打击资助恐怖主义措施,打击勒索软件攻击者从中获得非法利益,以及制定和实施反洗钱和打击资助恐怖主义加密标准。

跨国合作,共同打击勒索犯罪,不为勒索攻击者提供庇护。

分享有关勒索的相关情报信息,帮助盟友应对勒索威胁。

BlackByte勒索软件利用合法驱动程序禁用安全产品

BlackByte勒索软件团伙正在使用白驱动利用的技术来协助传播,该技术通过正常驱动程序来禁用各种安全软件驱动程序,干扰安全软件 运行,以此绕过保护系统。

该组织最近的攻击涉及MSI Afterburner RTCore64.sys驱动程序的一个版本,该版本存在CVE-2019-16098漏洞的代码执行攻击。利用该安全问题,BlackByte尝试禁用了数千个安全软件驱动。近期另外两个值得注意的此类攻击案例包括Lazarus滥用有漏洞的Dell驱动程序和未知黑客滥用Genshin Impact游戏的反作弊驱动程序。

勒索软件攻击导致某些德国报纸停刊

德国报纸《Heilbronn Stimme》于10月15日遭到勒索软件攻击并被破坏了印刷系统后,其以电子版形式发布了后续的期刊。

10月16日,该报发布了一个“紧急”六页版公告,所有原本要发行的报纸均改为线上发布。16、17日两天,其电话和电子邮件通信均仍处于离线状态。该报纸的发行量约为75000份,但由于此次攻击事件引发的印刷问题,其已暂时取消了官网的付费渠道。而其网站每月约有200万访问者。

报社主编Uwe Ralf Heer表示:此次攻击影响了整个Stimme Mediengruppe媒体集团,包括旗下的“Pressedruck”、“Echo”和“RegioMail”等公司。而发行量为25.4万份的Echo也受到了网络攻击的影响,导致读者在其网站中访问电子文件时出现了问题。不过其在线新闻门户网站Echo24.de目前仍在正常运行。

Heer主编还表示攻击者已经留下了勒索信息,但尚未提出具体的赎金金额。

0x04 黑客信息披露

以下是本月收集到的黑客邮箱信息:

| ryzen@cyberfear.com | MyFile@waifu.club | datanewsok@tutanota.com |

|---|---|---|

| elmoreno1an@tutanota.com | nergontr96@cyberfear.com | alco2022decoding@onanmal.com |

| xats@privatemail.com | idemitsu122@cyberfear.com | helprequest@techmail.info |

| integra2022@tutanota.com | rast@airmail.cc | dupuisangus@aol.com |

| regyhny@tutanota.com | sikfotrisd@tutanota.com | WrwLx3jZaG@proton.me |

| decryp@tutanota.com | idemitsu122@cyberfear.com | tomas1991goldberg@cock.li |

| st3v3njansen@onionmail.org | tugruldams@onionmail.org | idemitsu122@cyberfear.com |

| dataservice@nigge.rs | datahelp112233@mailfence.com | eonardoboss@onionmail.org |

| sunhuyvchay@messagesafe.io | backshow@my.com | Backshow@tutanota.com |

| integra2022@tutanota.com | recoverydata@onionmail.org | ryzen@yberfear.com |

| hope2honest@aol.com |

表格1. 黑客邮箱

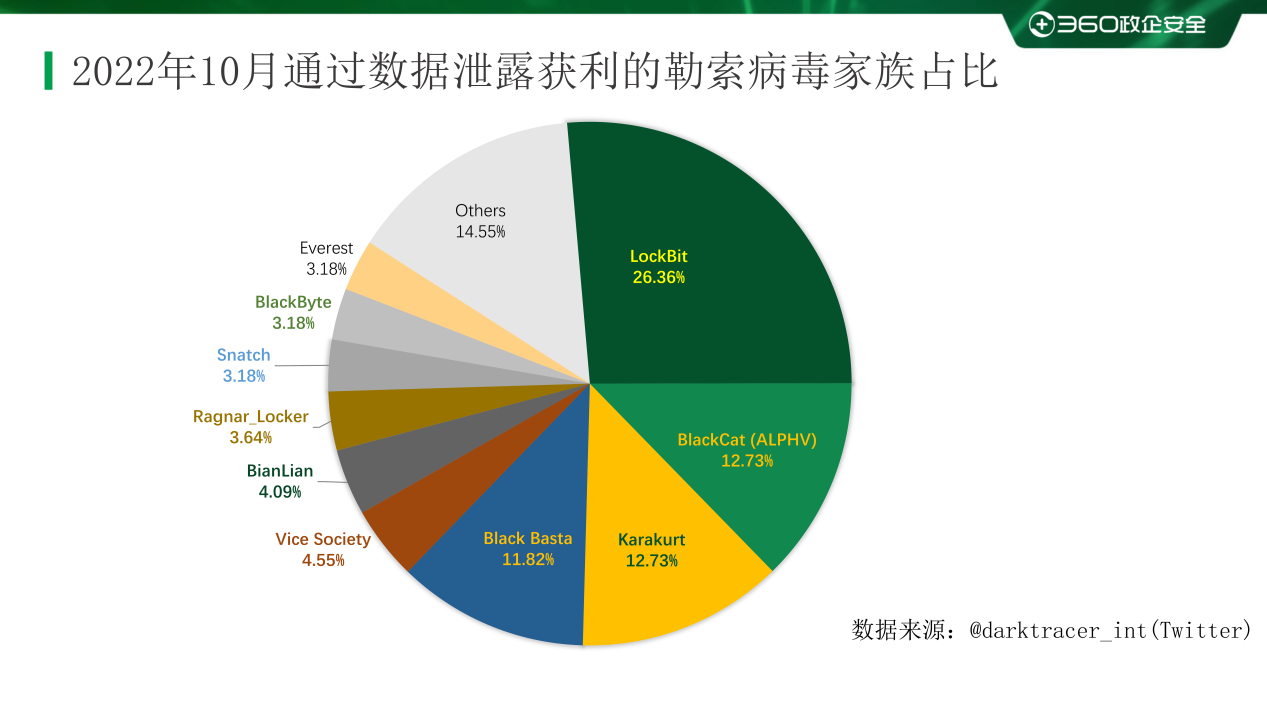

当前,通过双重勒索或多重勒索模式获利的勒索软件家族越来越多,勒索软件所带来的数据泄露的风险也越来越大。以下是本月通过数据泄露获利的勒索软件家族占比,该数据仅为未能第一时间缴纳赎金或拒缴纳赎金部分(已经支付赎金的企业或个人,可能不会出现在这个清单中)。

以下是本月被双重勒索软件家族攻击的企业或个人。若未发现被数据存在泄露风险的企业或个人也请第一时间自查,做好数据已被泄露准备,采取补救措施。

本月总共有220个组织/企业遭遇勒索攻击,其中包含中国5个组织/企业在本月遭遇了双重勒索/多重勒索。

| Genesys Aerosystems | Bitron | Var Group |

|---|---|---|

| thalesgroup.com | HENSOLDT France | santimuni.com |

| coopavegra.fi.cr | will-b.jp | happmobi.com.br |

| bellettiascensori.it | exco.fr | cacula.com |

| aaanchorbolt.com | seamlessglobalsolutions.com | close-upinternational.com.uy |

| macrotel.com.ar | zurifurniture.com | byp-global.com |

| sociedadbilbaina.com | gruposanford.com | hoosierco.com |

| lincare.com | railway.gov.tw | saurer.com |

| Kolas Law Firm | Network Communications Inc | Asahi Group |

| fvsra.org | greenstamp.co.jp | Kujalleq Municipality |

| The Bishop of Hereford's Bluecoat School | Rankam | AT&T |

| R1 Group | Qualified Staffing | Bergamo Metal |

| Medilife Hastanesi | ipb Baggenstos Montagen | Miracapo pizza company |

| steelesolutions.com | unipiloto.edu.co | tiffinmetal.com |

| DURAVIT A.G. | Comando Conjunto de las Fuerzas Armadas Del Ecuador | CCLint |

| Municipio de Chihuahua | Vercity | Özel GözAkademi Hastanesi |

| Associated Lighting Representatives | CADEPLOY | sskb.com.au |

| Ethigen Limited | APECQ | Cromwell Management Inc. |

| Tata Power | Club Asteria Belek | Davenport Community School |

| South Jersey Glass & Doors | bfw | pendragonplc.com |

| Kenosha Unified School District | rjyoung.com | mdaemon technologies |

| UNE | covisian.com | Lightbank |

| Diamond Mowers | Pitman Family Farms | LIBERTY PULTRUSIONS |

| Metroclean | Egyptian Electric Cooperative Association | EDC3 |

| J.M. Rodgers Co. | ALRO | STONE1 |

| Maternite des Bluets | TSC | ESSICKAIR |

| METASYS | A G Equipment Company | Legend Holdings |

| KEMET | DIPF-INTERN | Dollmar SpA |

| Weidmuller | Latitude 37 | Rosenblatt Securities |

| Wes-tec inc. | Cheval Electronic Enclosure | Unimed Belem |

| Dialogsas | Ville-chaville | BOOTZ |

| Bilthoven Biologicals | KINSHOFER GmbH | kingfisherinsurance.com |

| HUSSEY GAY BELL | Murphyfamilyventures | Döhler |

| tokaisolidtire.com | castemark.tw | kingteam.com.tw |

| eeckman.eu | Quantumce.com | centurion.com.pl |

| oomiya.co.jp | groupesavoie.com | eureka-puzzle.eu |

| Air Defense Solutions company | mk.co.th | tamhash.co.il |

| heronconstruction.co.nz | villajuris.be | kilvington.vic.edu.au |

| bankruptcypa.com | API MDC Technical Research Centre Sdn Bhd | Aerotech Precision Manufacturing |

| Wellington College Hangzhou | Canny Elevator Co Ltd | RecordTV |

| Jam Filled Entertainment | nelsonautohaus.com | ZIGI NY |

| www.projectredirectdc.org | CSW GmbH | ALFATECH |

| AMPORTS | martel.es | Michael Sullivan & Associates |

| SMART Mechanical Solutions | Quality Telecom Consultants Inc | bigcenters.rs |

| mtrx.com | Hiersun Jewelry Co Ltd | Infinitum |

| Energy Transfer Durafin Tubes | Consorci Sanitari Integral & Geseme | Regulatory Authority for Telecommunications and Posts (ARTP) |

| Municipalidad de belen | TMShipping | HALYVOURGIKI.S.A. |

| Marist College Ashgrove | Pate's Grammar School | Test Valley School |

| Mars Area School District | The Hibbert Group | DMCI Holding |

| marktel.es | Cloud Gaming GeForce | NVIDIA GeForce NOW | tdwood.com |

| jtchapman.com | polycube.co.th | dmcinet.com |

| Shiloh Industries | RS.GOV.BR | securityalliancegroup.com |

| dragages-ports.fr | alliedusa.com | cedemo.com |

| buydps.com | Município De Loures | ROFA INDUSTRIAL AUTOMATION |

| ADATA Technology | Severn Glocon Group | Home Dynamix |

| Deutsche Saatveredelung AG | Notos Com | Electricity company |

| Bevolution Group | SPERONI S.P.A | Circles of Care |

| Clarion Communication Management Ltd | Knoll | Pinnacle Incorporated |

| MERCOLA | ScinoPharm Taiwan | Robert Bernard |

| Contempo Card | Lojas Torra | EMTELCO |

| Dialog Information Technology | Rundle Eye Care | MARCELSOLUTION.COM |

| OPPLE Lighting | Empower Insurance | Unicity |

| Oil India Limited | Avalon luxury transport | Willemen Group |

| apunipima.org.au | apunipima.org.au | National Stores Inc. |

| Batesville Products | APSM Systems | Peter Duffy Ltd |

| Sunflower Farms Distributors, Inc | Aarti Drugs Ltd | Berg Kaprow Lewis |

| Feldman, Holtzman & Company, LLC | Läderach | Seanic Ocean Systems |

| Bartelt | Gate Precast | The UNITED GRINDING Group |

| Grupo Jaime Camara | ALVAC SA | AudioQuest |

| Malayan Flour Mills Bhd. | Ferrari | Simex Defence Inc |

| Aesthetic Dermatology Associates | Almoayed ICT | Swiss American |

| MultiCare Home Health | CBLSYS.CO.UK | PENDULUM ASSOCIATES |

| ASSOCIATED RETAILERS LIMITED | ID-ware | NJVC |

| Midwest Petroleum |

表格2. 受害组织/企业

0x05 系统安全防护数据分析

360系统安全产品,针对服务器进行全量下发了系统安全防护功能,针对非服务器版本的系统仅在发现被攻击时才下发防护。在本月被攻 击的系统版本中,排行前三的依次为Windows Server 2008 、Windows 7以及Windows Server 2003。

对2022年10月被攻击系统所属地域统计发现,与之前几个月采集到的数据进行对比,地区排名和占比变化均不大。数字经济发达地区仍是攻击的主要对象。

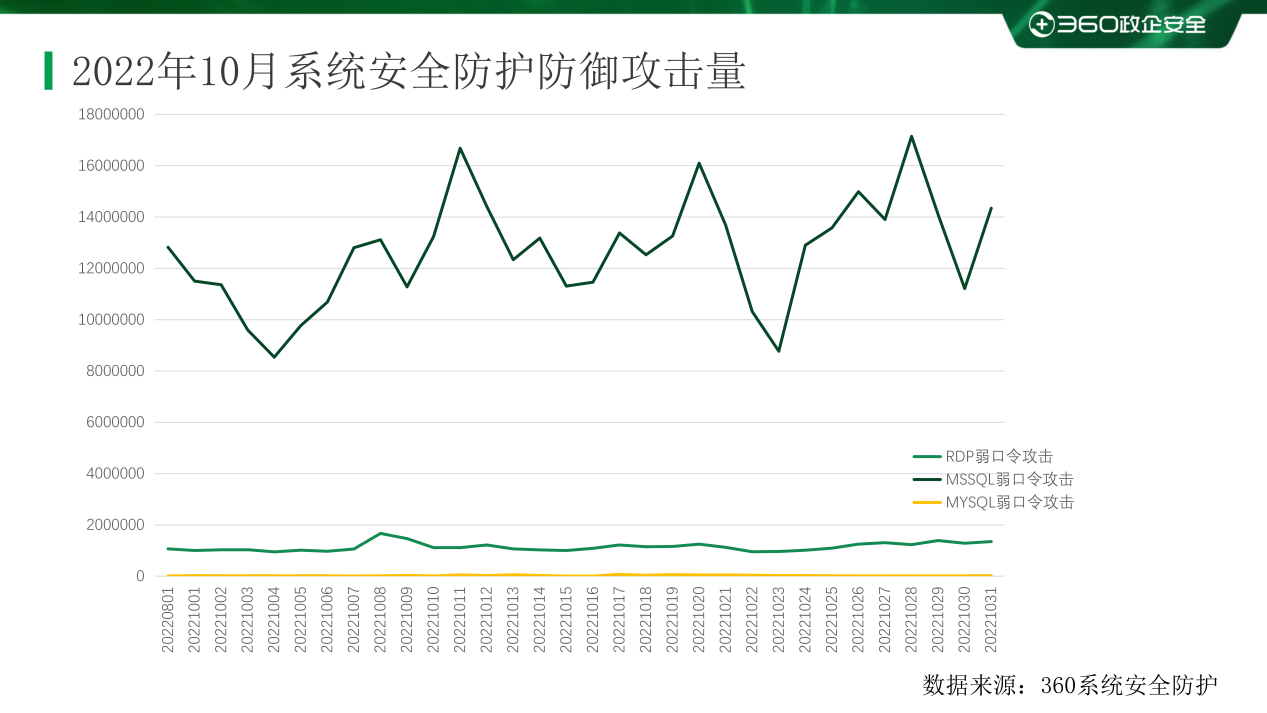

通过观察2022年10月弱口令攻击态势发现,RDP弱口令攻击、MYSQL弱口令攻击和MSSQL弱口令攻击整体无较大波动。

0x06 勒索软件关键词

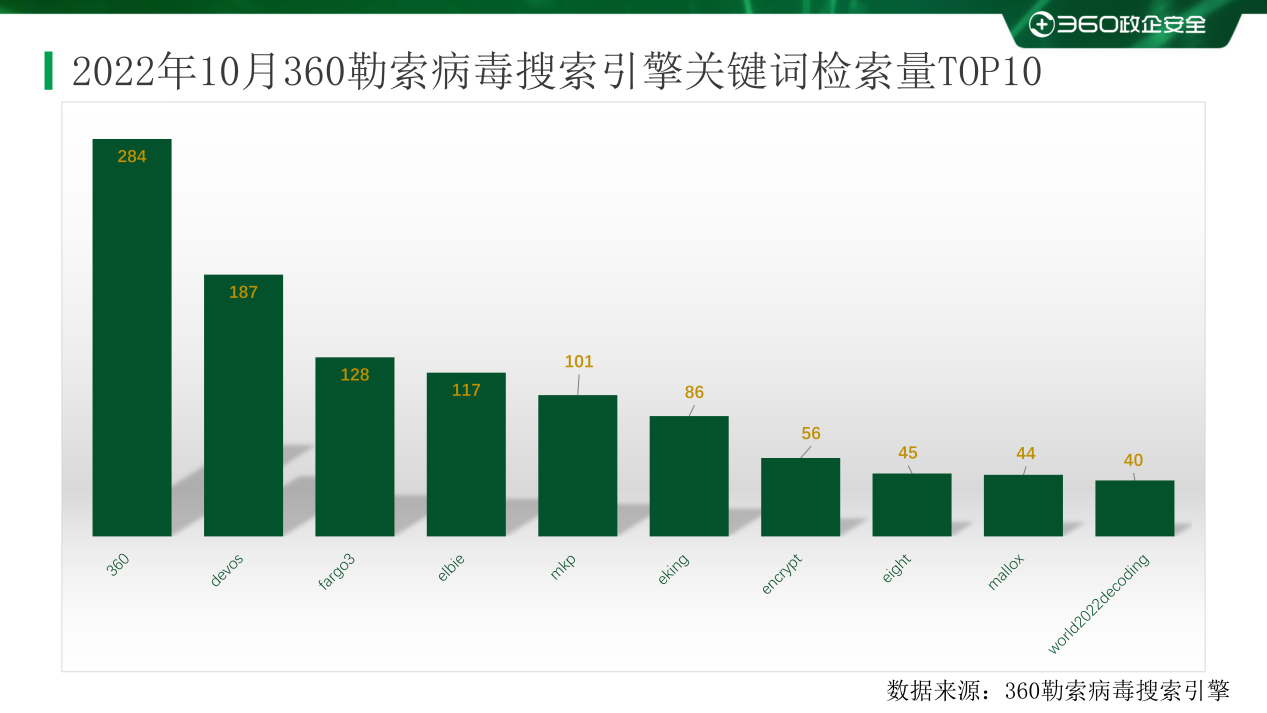

以下是本月上榜活跃勒索软件关键词统计,数据来自360勒索软件搜索引擎。

- 360:属于BeijngCrypt勒索软件家族,由于被加密文件后缀会被修改为360而成为关键词。该家族主要的传播方式为:通过暴力破解远 程桌面口令成功后手动投毒,本月新增通过数据库弱口令攻击进行传播。

- devos:该后缀有三种情况,均因被加密文件后缀会被修改为devos而成为关键词。但本月活跃的是phobos勒索软件家族,该家族的主要传播方式为:通过暴力破解远程桌面口令成功后手动投毒。

- fargo3:属于TargetCompany(Mallox)勒索软件家族,由于被加密文件后缀会被修改为fargo3。该家族传播渠道有多个,包括匿隐僵尸 网络、横向渗透以及数据库弱口令爆破和远程桌面弱口令爆破。

- locked:属于TellYouThePass勒索软件家族,由于被加密文件后缀会被修改为locked而成为关键词。该家族主要通过各种软件漏洞、系统漏洞进行传播。

- elbie:属于phobos勒索软件家族,由于被加密文件后缀会被修改为elbie而成为关键词。该家族的主要传播方式为:通过暴力破解远程桌面口令成功后手动投毒。

- mkp:属于Makop勒索软件家族,由于被加密文件后缀会被修改为mkp而成为关键词。该家族主要的传播方式为:通过暴力破解远程桌面 口令成功后手动投毒。

- eking:同elbie。

- encrypt:属于eCh0raix勒索病毒家族,由于被加密文件后缀会被修改为.encrypt而成为关键词。该家族是一款针对NAS设备进行攻击的勒索病毒,主要通过漏洞攻击威联通设备,同时还曾对群辉设备采取桌面弱口令攻击。

- eight:同elbie。

- mallox:属于Mallox勒索病毒家族,由于被加密文件后缀会被修改为mallox而成为关键词。通过SQLGlobeImposter渠道进行传播。此外360安全大脑监控到该家族本月还通过匿影僵尸网络进行传播。

- world2022decoding:属于Honest勒索软件家族,由于被加密文件后缀会被修改为world2022decoding而成为关键词。该家族的主要传播方式为:通过暴力破解远程桌面口令成功后手动投毒。

0x07 解密大师

从解密大师本月解密数据看,解密量最大的是Loki,其次是Coffee。使用解密大师解密文件的用户数量最高的是被Stop家族加密的设备( 解密文件数较小故未入榜),其次是被Crysis家族加密的设备。

0x08 时间线

2022-11-09 360高级威胁研究分析中心发布通告

京公网安备 11000002002063号

京公网安备 11000002002063号