报告编号:B6-2020-101604

报告来源:360CERT

报告作者:360CERT

更新日期:2020-10-16

0x01 更新概览

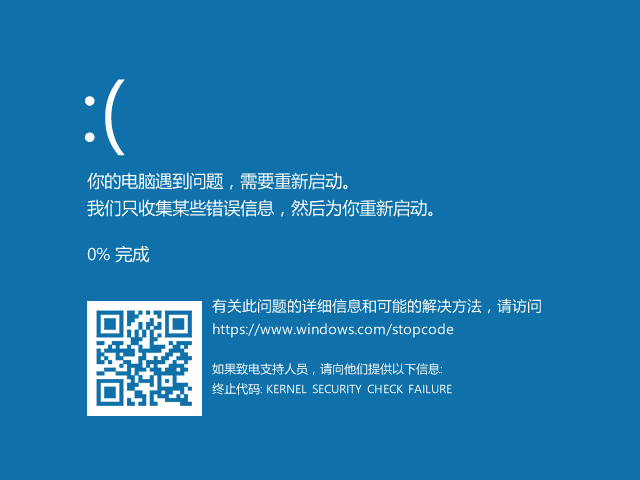

2020年10月16日,360CERT监测到网上公开了漏洞的相关分析和Poc,本次更新标识该漏洞的利用工具公开,该Poc可造成系统蓝屏奔溃(BSOD),并可能在短时间内出现攻击态势。

更新见: 漏洞验证

0x02 漏洞简述

2020年10月14日,360CERT监测发现 Microsoft 发布了 TCP/IP远程代码执行漏洞 的风险通告,该漏洞编号为 CVE-2020-16875 ,漏洞等级: 严重 ,漏洞评分: 9.8 。

远程攻击者通过 构造特制的ICMPv6 Router Advertisement(路由通告)数据包 ,并将其发送到远程Windows主机上,即可在目标主机上执行 任意代码 。

对此,360CERT建议广大用户及时将 Windows 升级到最新版本。与此同时,请做好资产自查以及预防工作,以免遭受黑客攻击。

0x03 风险等级

360CERT对该漏洞的评定结果如下

| 评定方式 | 等级 |

|---|---|

| 威胁等级 | 严重 |

| 影响面 | 广泛 |

| 360CERT评分 | 9.8 |

0x04 漏洞详情

CVE-2020-16898: 代码执行漏洞

Windows TCP/IP堆栈 在处理ICMPv6 Router Advertisement(路由通告)数据包时存在漏洞,远程攻击者通过 构造特制的ICMPv6 Router Advertisement(路由通告)数据包 ,并将其发送到远程Windows主机上,即可在目标主机上执行 任意代码 。

漏洞验证

0x05 影响版本

- microsoft:windows_10:1709/1803/1903/1909/2004

- microsoft:window_server_2019:*

- microsoft:window_server:1903/1909/2004

0x06 修复建议

通用修补建议

通过如下链接自行寻找符合操作系统版本的漏洞补丁,并进行补丁下载安装。

CVE-2020-16898 | Windows TCP/IP远程执行代码漏洞

临时修补建议

可以禁用ICMPv6 RDNSS来缓解风险

使用以下PowerShell命令禁用ICMPv6 RDNSS,以防止攻击者利用此漏洞。此解决方法仅适用于Windows 1709及更高版本。

netsh int ipv6 set int *INTERFACENUMBER* rabaseddnsconfig=disable

进行更改后无需重新启动。

可以使用以下PowerShell命令禁用上述解决方法。

netsh int ipv6 set int *INTERFACENUMBER* rabaseddnsconfig=enable

0x07 产品侧解决方案

360安全分析响应平台

360安全大脑的安全分析响应平台通过网络流量检测、多传感器数据融合关联分析手段,对该类漏洞的利用进行实时检测和阻断,请用户联系相关产品区域负责人或(shaoyulong#360.cn)获取对应产品。

360安全卫士

针对本次安全更新,Windows用户可通过360安全卫士实现对应补丁安装,其他平台的用户可以根据修复建议列表中的产品更新版本对存在漏洞的产品进行更新。

360CERT建议广大用户使用360安全卫士定期对设备进行安全检测,以做好资产自查以及防护工作。

0x08 时间线

2020-10-13 微软发布漏洞通告

2020-10-14 360CERT发布通告

2020-10-16 360CERT监测到网上公开相关Poc

2020-10-16 360CERT更新通告

0x09 参考链接

0x0a 特制报告下载链接

一直以来,360CERT对全球重要网络安全事件进行快速通报、应急响应。为更好地为政企用户提供最新漏洞以及信息安全事件的安全通告服务,现360CERT正式推出安全通告特制版报告,以便用户做资料留存、传阅研究与查询验证。 用户可直接通过以下链接进行特制报告的下载。

CVE-2020-16898: Windows TCP/IP远程执行代码漏洞通告

若有订阅意向与定制需求请发送邮件至 g-cert-report#360.cn ,并附上您的 公司名、姓名、手机号、地区、邮箱地址。

京公网安备 11000002002063号

京公网安备 11000002002063号