报告编号:B6-2019-051501

报告来源:360-CERT

报告作者:360-CERT

更新日期:2019-05-15

0x00 漏洞说明

2019年5月14日微软官方发布安全补丁,修复了Windows远程桌面服务的远程代码执行漏洞,该漏洞影响了某些旧版本的Windows系统。此漏洞是预身份验证且无需用户交互,这就意味着这个漏洞可以通过网络蠕虫的方式被利用。利用此漏洞的任何恶意软件都可能从被感染的计算机传播到其他易受攻击的计算机,其方式与2017年WannaCry恶意软件的传播方式类似。

经研判,360-CERT确认漏洞严重,建议用户立即进行补丁更新处理。

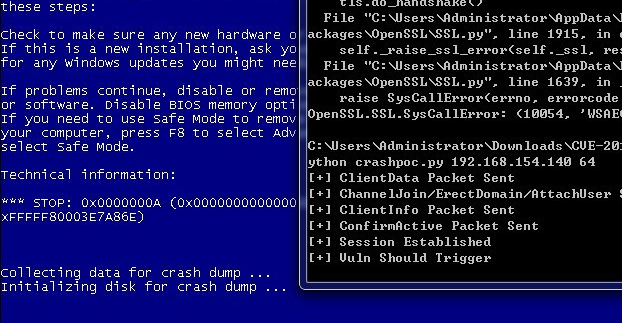

2019年5月31日360检测到github上有人发布了可导致远程拒绝服务的POC代码(https://github.com/n1xbyte/CVE-2019-0708)和针对windows server 2008 R2 x64的演示视频,经验证POC代码真实有效。还没有进行补丁更新的用户请尽快按照按照修复建议中的建议进行更新,企事业单位的网络管理员可以使用360发布的Windows RDP远程漏洞无损检测工具https://free.360totalsecurity.com/CVE-2019-0708/detector_release.zip检测系统中修复情况。

0x01 影响范围

- Windows 7

- Windows Server 2008 R2

- Windows Server 2008

- Windows 2003

- Windows XP

Windows 8和Windows 10及之后版本的用户不受此漏洞影响。

0x02 修复建议

- 通过安装360安全卫士 ( http://weishi.360.cn/ )进行一键更新

- 对于Windows 7及Windows Server 2008的用户,及时安装Windows发布的安全更新

- 对于Windows 2003及Windows XP的用户,及时更新系统版本

临时危害减轻措施:

开启网络身份验证(NLA)

0x03 时间线

2019-05-14 微软官方发布安全公告

2019-05-15 360CERT发布预警

2019-05-31 360CERT更新预警

京公网安备 11000002002063号

京公网安备 11000002002063号