报告编号:B6-2022-111401

报告来源:360CERT

报告作者:360CERT

更新日期:2022-11-14

0x01 事件导览

本周收录安全热点51项,话题集中在恶意程序、网络攻击方面,涉及的组织有:LockBit、Medibank、APT29、海莲花等。对此,360CERT建议使用360安全卫士进行病毒检测、使用360安全分析响应平台进行威胁流量检测,使用360城市级网络安全监测服务QUAKE进行资产测绘,做好资产自查以及预防工作,以免遭受黑客攻击。

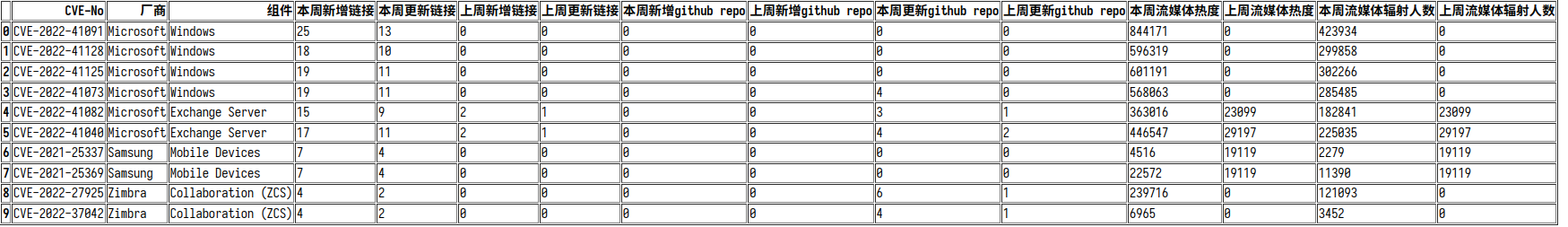

0x02 KEV漏洞态势

0x03 事件目录

| 恶意程序 |

|---|

| 乌克兰称俄罗斯黑客组织使用新的Somnia勒索软件对其发起攻击 |

| 加拿大食品零售巨头Sobeys受到Black Basta勒索软件的袭击 |

| Google Play Store中两个新发现的恶意程序分析 |

| 俄裔加拿大国民因参与 LockBit 勒索软件攻击而被指控 |

| 网络钓鱼活动传播IceXLoader恶意软件 |

| 美国卫生部警告Venus勒索软件针对医疗机构 |

| Worok黑客组织使用隐写术隐藏新的恶意软件 |

| Cloud9恶意软件攻击分析 |

| 新型恶意软件StrelaStealer可窃取用户的Outlook、Thunderbird帐户 |

| 新的IceXLoader恶意软件加载程序变种感染了全球数千名受害者 |

| LockBit附属公司使用Amadey Bot恶意软件来部署勒索软件 |

| 新型Chrome 浏览器僵尸网络“Cloud9” |

| 数据安全 |

|---|

| Medibank患者的堕胎数据在暗网上泄露 |

| 谷歌称发现某监控供应商利用三星手机中的零日漏洞对用户进行监视 |

| 网络攻击 |

|---|

| 朝鲜勒索软件团伙企图攻击以色列加密货币公司被阻止 |

| APT29 利用 Windows 功能破坏欧洲外交实体网络 |

| 美国中期选举受到DDoS攻击影响 |

| 金刚象组织利用虚假的社交聊天软件对巴基斯坦军方人员展开钓鱼攻击 |

| 枫叶食品遭受网络攻击后系统中断 |

| 安全漏洞 |

|---|

| Citrix和VMware的严重漏洞可导致攻击者接管远程工作空间 |

| 联想修复了可用于禁用 UEFI 安全启动的漏洞 |

| 专家警告浏览器扩展程序通过Cloud9 Chrome僵尸网络监视用户 |

| 微软2022年11月补丁日 |

| 安全分析 |

|---|

| XDSpy APT组织近期针对俄罗斯国防部的攻击活动分析 |

| 与伊朗APT组织有关的网络安全公司Ravin Academy |

| 其他事件 |

|---|

| 澳大利亚建立100多人的永久性“行动”以针对黑客 |

| 澳大利亚联邦警察确认Medibank幕后黑客来自俄罗斯 |

| “海莲花”APT 样本(MacOS)分析报告 |

| Windows 11任务管理器功能更新:允许筛选进程 |

| 英国赛车赛道调查勒索软件袭击事件 |

| 乌克兰勒索软件攻击与俄罗斯军方黑客有关 |

| 卡巴斯基将在俄罗斯停止运营其VPN产品 |

| 针对美国医院的网络攻击正在迅速增长 |

| 俄罗斯LockBit勒索软件运营商在加拿大被捕 |

| 海军核工程夫妇因试图出售核军舰机密而被判入狱 |

| 15000个网站因大规模谷歌 SEO 中毒活动而被黑客攻击 |

| 美国国防部将公布零信任网络战略 |

| 美国重新发布对龙卷风现金的制裁,将其与朝鲜的核武器计划联系起来 |

| 美国扣押了与丝绸之路暗网相关的价值33亿美元的5万比特币 |

| 欧盟各国政府被指控使用间谍软件“掩盖腐败和犯罪活动” |

| 日本加入北约网络合作中心 |

| 未加密流量仍在破坏Wi-Fi安全性 |

| 新的Laplas恶意软件通过SmokeLoader针对加密货币用户 |

| 美国政府发布关于伊朗APT组织攻击美国医疗行业的报告 |

| 德勤一名员工实为黑客团伙策划者 |

| 美国司法部对一名盗取5万比特币的黑客定罪 |

| 乌克兰IT军队声称泄露了俄罗斯中央银行数万份内部文件 |

| 警方逮捕一名涉嫌篡改选举选票的嫌疑人 |

| 未具名勒索软件团伙威胁发布被盗的Medibank数据 |

| 俄罗斯黑客应为美国大约 75% 的勒索软件事件负责 |

| Robin Banks网络钓鱼服务回归俄罗斯托管基础设施 |

0x04 恶意程序

乌克兰称俄罗斯黑客组织使用新的Somnia勒索软件对其发起攻击

日期: 2022-11-13 标签: 俄罗斯, 乌克兰, 信息技术, 政府部门, 乌克兰计算机应急响应小组 (CERT-UA), UAC-0118, 网络犯罪, 俄乌战争,

2022年11月初,俄罗斯黑客组织用一种名为“Somnia”的新型勒索软件感染了乌克兰的多个组织,加密他们的系统并导致运营问题。乌克兰计算机应急响应小组 (CERT-UA)通过其门户网站上的公告确认了此次攻击事件,并将此次攻击归咎于黑客组织“From Russia with Love”(FRwL),也称为“Z-Team”,他们追踪为UAC-0118。该组织此前披露在 Telegram 上创建了 Somnia 勒索软件,甚至发布了针对乌克兰坦克生产商的攻击证据。据 CERT-UA 称,该黑客组织使用模仿“高级 IP 扫描仪”软件的虚假网站来诱骗乌克兰组织的员工下载安装程序。实际上,安装程序使用 Vidar 窃取程序感染系统,窃取受害者的 Telegram 会话数据以控制他们的帐户。CERT-UA 报告称,自 2022 年春季以来,在初始访问代理的帮助下,FRwL 对属于乌克兰组织的计算机进行了多次攻击。然而,直到2022年11月13日,乌克兰还没有证实该黑客组织有任何成功的加密攻击。

详情

http://urlqh.cn/n0rvm加拿大食品零售巨头Sobeys受到Black Basta勒索软件的袭击

日期: 2022-11-11 标签: 加拿大, 批发零售, 信息技术, 网络犯罪,

自11月初,属于加拿大食品零售巨头Sobeys的杂货店和药店一直遇到IT系统问题。Sobeys是加拿大两家全国性杂货零售商之一,拥有134,000名员工,为所有十个省的1,500家商店网络提供服务,包括Sobeys,Safeway,IGA,Foodland,FreshCo,Thrifty Foods和Lawtons Drugs。在11月7日发布的新闻稿中,Sobeys的母公司Empire透露,虽然其杂货店仍在营业,但一些服务受到全公司IT问题的影响。公司的杂货店仍然开放为客户提供服务,目前没有遇到重大中断。虽然该公司尚未披露任何将这种持续的中断与网络攻击联系起来的信息,但当地媒体报道说,来自魁北克和阿尔伯塔省的加拿大省级隐私监管机构已确认收到零售商的“保密事件”通知。此外,根据BleepingComputer看到的赎金记录和谈判聊天,攻击者部署了Black Basta勒索软件有效载荷来加密Sobeys网络上的系统。Sobeys员工在网上分享的照片还显示店内电脑显示黑色巴斯塔赎金票据。

详情

http://urlqh.cn/n1L9SGoogle Play Store中两个新发现的恶意程序分析

日期: 2022-11-11 标签: 美国, 信息技术, 谷歌(Google), 网络犯罪, 移动安全,

2022年11月11日,谷歌已经删除了两个在Android Play Store上检测到的恶意滴管应用程序,其中一个冒充了生活方式应用程序,并被发现在传播Xenomorph银行恶意软件。2022年2月初,ThreatFabric首次记录了 Xenomorph,它滥用 Android 的可访问权限来进行覆盖攻击,其中在合法银行应用程序上显示虚假登录屏幕以窃取受害者的凭据。Zscaler ThreatLabz 研究人员 Himanshu Sharma 和 Viral Gandhi表示,Xenomorph 是一种从用户设备上的银行应用程序中窃取凭据的木马。它还能够拦截用户的短信和通知,使其能够窃取一次性密码和多因素身份验证请求。研究人员还发现了一个表现出类似行为的费用跟踪应用程序,但指出它无法提取用于获取恶意软件工件的 URL。这两个恶意应用程序为:待办事项:日间经理 (com.todo.daymanager)和経费キーパー (com.setprice.expenses)。

详情

http://urlqh.cn/n1pym俄裔加拿大国民因参与 LockBit 勒索软件攻击而被指控

日期: 2022-11-11 标签: 俄罗斯, 加拿大, 信息技术, 网络犯罪,

美国司法部 (DoJ) 宣布对一名俄罗斯和加拿大双重国籍的指控,指控他涉嫌参与世界各地的 LockBit 勒索软件攻击。33岁的安大略省居民米哈伊尔·瓦西里耶夫(Mikhail Vasiliev)已被拘留,正在等待引渡到美国,在那里可能被判处最高五年的监禁。根据新泽西州特区提起的刑事诉讼,瓦西里耶夫被指控共谋故意损坏受保护的计算机并发送赎金要求。加拿大执法部门于 2022 年 8 月和 10 月对被告的住所进行了搜查,发现了一个存储在设备上的文件,其中包含疑似是 “潜在或历史” 受害者名单的内容,以及在 Tox 消息平台上与 “LockBitSupp” 交换的通信截图。还发现了一个文本文件,其中包含部署 LockBit 勒索软件的说明、恶意软件的源代码以及一个据信是该组织运营的控制面板以管理勒索软件的网站。司法部补充说,这次逮捕可能会导致 RaaS 团伙重塑品牌,是美国联邦调查局 (FBI) 自 2020 年 3 月左右开始调查的结果。

详情

http://urlqh.cn/n2cEH网络钓鱼活动传播IceXLoader恶意软件

日期: 2022-11-09 标签: 美国, 信息技术, IceXLoader,

2022年11月9日,Minerva Labs发布研究报告,表示一场正在进行的网络钓鱼活动已使数千名家庭和企业用户感染了新版“IceXLoader”恶意软件。IceXLoader 是2022年夏天首次在野外发现的恶意软件加载程序,其作者发布了 3.3.3 版本,增强了该工具的功能并引入了多阶段交付链。Fortinet于 2022 年 6 月发现了基于 Nim 的恶意软件,当时 IceXLoader 的版本为 3.0,但加载程序缺少关键功能,并且通常看起来像是在进行中。Minerva Labs警告称,最新版本的 IceXLoader 标志着该项目的 beta 开发阶段的背离。对于在地下网络犯罪中如此积极推广的恶意软件加载程序,任何此类开发都意义重大,并可能导致其部署突然增加。

详情

http://urlqh.cn/n2l9q美国卫生部警告Venus勒索软件针对医疗机构

日期: 2022-11-10 标签: 美国, 信息技术, 卫生行业, 美国卫生和公众服务部(HHS), Venus, 网络犯罪,

2022年11月10日,美国卫生和公众服务部(HHS)警告称,Venus勒索软件攻击也针对该国的医疗机构。Venus 勒索软件于2022 年 8 月中旬首次被发现,此后已部署在全球数十家企业受害者的网络中。Venus 勒索软件攻击背后的攻击者以侵入受害者公开暴露的远程桌面服务以加密 Windows 设备而闻名。在美国卫生部门网络安全协调中心 (HC3) 发布的一份分析师报告中,HHS 的安全团队还提到,发现至少有一起事件是 Venus 勒索软件被部署在美国医疗保健组织的网络上。HC3表示, Venus 勒索软件的运营商不以勒索软件即服务 (RaaS) 模式运行,目前不存在相关的数据泄露站点 (DLS)。部署Venus勒索软件的黑客可以利用该网站在线发布被盗数据。

详情

http://urlqh.cn/n0zLkWorok黑客组织使用隐写术隐藏新的恶意软件

日期: 2022-11-10 标签: 信息技术, Worok, 隐写术,

2022年11月10日,Avast的研究人员发布表示,被跟踪为“Worok”的黑客组织将恶意软件隐藏在 PNG 图像中,以在不发出警报的情况下用窃取信息的恶意软件感染受害者的机器。Worok 是一个网络间谍组织,对隐蔽数据泄露、横向移动和监视受感染设备感兴趣。ESET 是第一个在 2022 年 9 月上旬发现并报告 Worok 活动的组织。ESET 警告说, Worok 的目标是备受瞩目的受害者,包括中东、东南亚和南非的政府实体,但他们对该组织攻击链的可见性有限。Avast 的 报告 基于该公司从 Worok 攻击中捕获的其他工件,证实了 ESET 关于 PNG 文件性质的假设,并添加了有关恶意软件有效负载类型和数据泄露方法的新信息。虽然用于破坏网络的方法仍然未知,但 Avast 认为 Worok 可能使用 DLL 侧载将 CLRLoader 恶意软件加载程序执行到内存中。Avast 表示,从 Worok 攻击中采样的工具并未在野外传播,因此它们很可能仅由黑客组织使用。

详情

http://urlqh.cn/mYxr8Cloud9恶意软件攻击分析

日期: 2022-11-09 标签: 美国, 信息技术, Cloud9, 网络犯罪,

2022年11月9日,研究人员发布关于Cloud9恶意软件攻击分析的报告。报告以Chrome浏览器上的Cloud9攻击为例,概述了最终执行一系列邪恶任务的几个步骤,包括从受害者的机器中挖掘加密货币、窃取Cookie和剪贴板数据,甚至利用漏洞“逃离”浏览器并在受害者的设备上执行恶意软件。Cloud9的核心功能包括:发送GET/POST请求的能力,可用于获取恶意资源;窃取cookie以危害用户会话;获取密码和其他信息的键盘记录;以及发起第4层/第7层混合攻击的能力,可用于从受害者的机器执行DDoS攻击。

详情

http://urlqh.cn/n3dCP新型恶意软件StrelaStealer可窃取用户的Outlook、Thunderbird帐户

日期: 2022-11-09 标签: 美国, 信息技术, StrelaStealer, 网络犯罪,

2022年11月9日,DCSO CyTec的分析师发布研究报告称,一种名为“StrelaStealer”的新型信息窃取恶意软件正在从 Outlook 和 Thunderbird 这两个广泛使用的电子邮件客户端窃取电子邮件帐户凭据。这种行为与大多数信息窃取软件不同,后者试图从各种数据源窃取数据,包括浏览器、加密货币钱包应用程序、云游戏应用程序、剪贴板等。DCSO CyTec的分析师于 2022 年 11 月上旬首次在野外发现这种恶意软件,其目标是西班牙语系的用户。StrelaStealer 通过电子邮件附件到达受害者的系统。对于 Outlook,StrelaStealer 读取 Windows 注册表以检索软件的密钥,然后找到“IMAP 用户”、“IMAP 服务器”和“IMAP 密码”值。IMAP 密码包含加密形式的用户密码,因此恶意软件使用 Windows CryptUnprotectData函数对其进行解密,然后将其与服务器和用户详细信息一起泄露到 C2。最后,StrelaStealer 通过检查特定响应来验证 C2 是否收到了数据,并在收到后退出。否则,它将进入 1 秒睡眠并重试此数据盗窃例程。由于该恶意软件使用西班牙语诱饵进行传播,并且专注于非常特定的软件,因此它可能被用于高度针对性的攻击。

详情

http://urlqh.cn/n3Lso新的IceXLoader恶意软件加载程序变种感染了全球数千名受害者

日期: 2022-11-09 标签: 信息技术, IceXLoader,

代号为IceXLoader的恶意软件加载程序的更新版本涉嫌破坏了全球数千台个人和企业Windows机器。IceXLoader 是一种商品恶意软件,在地下论坛上以 118 美元的价格出售,终身许可证。它主要用于在被破坏的主机上下载和执行其他恶意软件。今年六月,Fortinet FortiGuard Labs表示,它发现了一个用Nim编程语言编写的木马版本,目的是逃避分析和检测。六月份发现的版本(v3.0)看起来像是一个正在进行的工作,但最近观察到一个更新的v3.3.3加载器,看起来功能齐全,包括一个多阶段交付链。IceXLoader 传统上是通过网络钓鱼活动分发的,包含 ZIP 存档的电子邮件充当部署恶意软件的触发器。感染链利用IceXLoader提供DarkCrystal RAT和加密货币矿工。

详情

http://urlqh.cn/n1MyyLockBit附属公司使用Amadey Bot恶意软件来部署勒索软件

日期: 2022-11-08 标签: 信息技术, Amadey Bot, 网络犯罪,

LockBit 3.0 勒索软件附属公司正在使用安装Amadey Bot的网络钓鱼电子邮件来控制设备并加密设备。根据AhnLab的一份新报告,黑客针对的是使用网络钓鱼电子邮件的公司,这些电子邮件带有假装是工作申请机会或版权侵权通知的诱饵。此攻击中使用的 LockBit 3.0 有效负载将作为经过混淆的 PowerShell 脚本或可执行表单下载,在主机上运行以加密文件。Amadey Bot 恶意软件是一种能够执行系统侦察、数据泄露和有效负载加载的旧病毒。最新版本增加了防病毒检测和自动避免功能,使入侵和丢弃有效载荷更加隐蔽。在七月的活动中,Amadey放弃了各种窃取信息的恶意软件,例如RedLine,但最近的活动加载了LockBit 3.0有效载荷。

详情

http://urlqh.cn/n0xPJ新型Chrome 浏览器僵尸网络“Cloud9”

日期: 2022-11-08 标签: 美国, 信息技术, 谷歌(Google), Keksec, Cloud9, 网络犯罪, 僵尸网络,

2022年11月8日,Zimperium 的研究人员发布报告称,在野外发现了一个名为“Cloud9”的新 Chrome 浏览器僵尸网络,它使用恶意扩展来窃取在线帐户、记录击键、注入广告和恶意 JS 代码,并让受害者的浏览器参与 DDoS 攻击。Cloud9 浏览器僵尸网络实际上是 Chromium Web 浏览器(包括 Google Chrome 和 Microsoft Edge)的远程访问木马 (RAT),允许攻击者远程执行命令。恶意 Chrome 扩展程序在官方 Chrome 网上商店中不可用,而是通过其他渠道传播,例如推送虚假 Adobe Flash Player 更新的网站。即使没有 Windows 恶意软件组件,Cloud9 扩展程序也可以从受感染的浏览器中窃取 cookie,黑客也可以使用这些 cookie 劫持有效的用户会话并接管帐户。Zimperium 的研究人员表示,Cloud9 背后的黑客与 Keksec 恶意软件组织有联系,目前已经在全球系统上看到了 Cloud9 感染。

详情

http://urlqh.cn/n17O1相关安全建议

1. 在网络边界部署安全设备,如防火墙、IDS、邮件网关等

2. 做好资产收集整理工作,关闭不必要且有风险的外网端口和服务,及时发现外网问题

3. 及时对系统及各个服务组件进行版本升级和补丁更新

4. 包括浏览器、邮件客户端、vpn、远程桌面等在内的个人应用程序,应及时更新到最新版本

5. 各主机安装EDR产品,及时检测威胁

6. 注重内部员工安全培训

7. 不轻信网络消息,不浏览不良网站、不随意打开邮件附件,不随意运行可执行程序

8. 勒索中招后,应及时断网,并第一时间联系安全部门或公司进行应急处理

0x05 数据安全

Medibank患者的堕胎数据在暗网上泄露

日期: 2022-11-13 标签: 澳大利亚, 信息技术, Medibank, 网络犯罪,

10月从澳大利亚最大的健康保险公司Medibank窃取客户数据的黑客已将患者医疗诊断和程序(包括堕胎)的敏感细节发布到暗网上。勒索软件组织还透露,据称他们要求健康保险公司向每位客户支付$US 1(1.60美元)的赎金,但Medibank拒绝为数据支付赎金,这一决定得到了澳大利亚政府的支持。泄露数据又增加了一个文件堕胎.csv。据报道,该文件包含一个电子表格,其中包含303个客户的详细信息以及与妊娠终止相关的计费代码,包括非可行妊娠,流产和异位妊娠。数据泄露后的第二天,网络安全部长克莱尔·奥尼尔(Clare O'Neil)将患者数据的泄露描述为“道德上应受谴责”。

详情

http://urlqh.cn/n13oj谷歌称发现某监控供应商利用三星手机中的零日漏洞对用户进行监视

日期: 2022-11-13 标签: 美国, 信息技术, 谷歌(Google), 三星(Samsung), 移动安全, Android(安卓),

2022年11月13日,谷歌威胁分析组 (TAG)透露,一家商业监控供应商正在利用三星新款智能手机型号中的三个零日安全漏洞来监视人们并窃取用户数据。谷歌威胁分析组 (TAG) 披露的三星手机的三个漏洞分别是 CVE-2021-25337、CVE-2021-25369 和 CVE-2021-25370。当谷歌在 2020 年代后期发现漏洞利用样本时,它立即向三星报告了这些漏洞,自该公司在 2021 年 3 月发布以来,这些漏洞都已得到修补。此外,在三星定制的设备软件中发现的这些漏洞都被一起用作攻击链的一部分,以针对运行 Android 的三星手机。链接的漏洞将允许攻击者以 root 用户身份获得内核读写权限,最终可能会泄露设备上的个人数据。这些漏洞被恶意 Android 应用程序利用,诱使用户从 Google Play 商店外部进行安装。恶意应用程序允许攻击者逃离应用程序沙箱并访问设备操作系统的其余部分。虽然谷歌没有透露监控供应商的名字,但强调了与其他针对意大利和哈萨克斯坦苹果和安卓用户的活动的相似之处,这些活动与意大利公司 RCS Lab 有关联。

详情

http://urlqh.cn/n1Luw相关安全建议

1. 及时备份数据并确保数据安全

2. 合理设置服务器端各种文件的访问权限

3. 严格控制数据访问权限

4. 及时检查并删除外泄敏感数据

5. 发生数据泄漏事件后,及时进行密码更改等相关安全措施

6. 强烈建议数据库等服务放置在外网无法访问的位置,若必须放在公网,务必实施严格的访问控制措施

0x06 网络攻击

朝鲜勒索软件团伙企图攻击以色列加密货币公司被阻止

日期: 2022-11-10 标签: 以色列, 朝鲜, 金融业, 信息技术, 加密货币, 网络犯罪,

2022年11月初,朝鲜试图访问一家以色列公司的系统,该公司从事加密货币领域的业务,并提取平壤计划用于其核计划的资金。勒索要求通常发生在金融攻击中,其背后的威胁者是网络罪犯,他们打算窃取数据并索取赎金,以换取不泄露数据和释放系统。这次黑客攻击是朝鲜人伪装成该公司的日本供应商进行的。“Konfidas”机构的网络安全人员立即发现了黑客的企图,并阻止了黑客攻击。有关当局表示,这次袭击十分专业,黑客使用了独特的工具,引起了以色列有关当局的注意。

详情

http://urlqh.cn/n1awiAPT29 利用 Windows 功能破坏欧洲外交实体网络

日期: 2022-11-09 标签: 俄罗斯, 信息技术, 政府部门, APT29,

与俄罗斯有关的APT29黑客被发现利用名为Credential Roaming的“鲜为人知”的Windows功能作为其对未具名欧洲外交实体的攻击的一部分。Mandiant研究员表示:以外交为中心的目标与俄罗斯的战略重点以及历史性的APT29目标一致。APT29是一个俄罗斯间谍组织,也被称为Cozy Bear,Iron Hemlock和The Dukes,以其旨在收集符合该国战略目标的情报的入侵而闻名。据信它是由外国情报局(SVR)赞助的。敌对集体的一些网络活动以 Nobelium 的绰号公开跟踪,Nobelium是一个威胁集群,负责 2020 年 12 月通过 SolarWinds 软件进行广泛的供应链入侵。Mandiant确定了在 2022 年初 APT29 存在于受害者网络内部期间使用凭据漫游的情况,此时对 Active Directory 系统执行了“大量具有非典型属性的 LDAP查询。

详情

http://urlqh.cn/n2gvk美国中期选举受到DDoS攻击影响

日期: 2022-11-08 标签: 美国, 俄罗斯, 政府部门, DDoS, 选举,

2022年11月8日,在美国正在进行的中期选举中,美国密西西比州的几个州网站被关闭,这是当天美国最严重的数字中断,而随着选举的进行,可能还会有更多被攻击的网站出现。美国网络安全和基础设施安全局 (CISA) 的一名高级官员表示,一次分布式拒绝服务(DDoS)攻击摧毁了美国密西西比州国务卿办公室,相关官员正在“采取缓解措施”。2022年11月8日早些时候,美国伊利诺伊州尚佩恩县的办事员办公室表示,其选民登记数据库也遭到攻击。CISA 的高级官员表示,该机构知道此次攻击可能是俄罗斯黑客造成的相关说法,但最终没有将此次攻击事件归咎于特定的威胁组织。

详情

http://urlqh.cn/mZPTV金刚象组织利用虚假的社交聊天软件对巴基斯坦军方人员展开钓鱼攻击

日期: 2022-11-07 标签: 巴基斯坦, 政府部门, 金刚象, APT舆情,

2022年7月,安天移动威胁情报团队发现一起自2022年4月起针对于巴基斯坦军方的攻击行动,受害者人员共计十余名,其中包括有巴基斯坦特殊人员保护部队(spu)、巴基斯坦特种部队(ssg)、巴基斯坦陆军骑兵团、巴基斯坦空军、巴基斯坦海军以及巴基斯坦坦克制造商(HIT);此外受害者还包括印度和尼泊尔人员,不包含我国用户。根据此次移动端攻击活动的攻击武器特征、投递传播方式、受害者特征等情况关联到南亚背景APT组织——金刚象。

详情

http://urlqh.cn/n26B2枫叶食品遭受网络攻击后系统中断

日期: 2022-11-07 标签: 加拿大, 制造业, 农林牧渔, Maple Leaf Foods,

枫叶食品(Maple Leaf Foods)证实,它遭受了网络攻击事件,导致系统中断和运营中断。枫叶食品公司是加拿大最大的预制肉类和家禽食品生产商,经营着21个制造工厂,拥有14,000名员工,并承包了700多个谷仓。2021 年,该公司的销售额为 33 亿美元。目前,该公司的专家正在与网络安全和恢复专家合作,以尽快解决问题。枫叶食品公司表示,它将继续与客户和合作伙伴合作,以尽量减少加拿大市场的食品供应中断。他们预计在恢复受影响的系统时中断将继续下去,但将努力将这种影响降至最低。该公司补充说,他们不了解与此事件相关的任何可能影响其任何合作伙伴公司的问题。

详情

http://urlqh.cn/n2Ynz相关安全建议

1. 积极开展外网渗透测试工作,提前发现系统问题

2. 减少外网资源和不相关的业务,降低被攻击的风险

3. 做好产品自动告警措施

4. 及时对系统及各个服务组件进行版本升级和补丁更新

5. 包括浏览器、邮件客户端、vpn、远程桌面等在内的个人应用程序,应及时更新到最新版本

6. 注重内部员工安全培训

0x07 安全漏洞

Citrix和VMware的严重漏洞可导致攻击者接管远程工作空间

日期: 2022-11-08 标签: 美国, 信息技术, VMware, Citrix,

2022年11月8日,Citrix和VMware发布安全漏洞通告,表示Citrix Gateway 和 VMware Workspace ONE 存在身份验证绕过漏洞,可能会为攻击者提供完全访问权限。被跟踪为CVE-2022-27510的严重漏洞(CVSS 漏洞严重性评分为 9.8 分,满分 10 分)允许未经身份验证的攻击者访问 Citrix Gateway。在该配置中,它允许通过 Internet 从任何设备访问公司内部应用程序,并提供跨应用程序和设备的单点登录。该漏洞将使攻击者能够轻松获得初始访问权限,然后深入挖掘组织的云足迹并在整个网络中造成严重破坏。VMware 报告了三个身份验证绕过漏洞,都在其适用于 Windows 的 Workspace ONE Assist 中。这些漏洞(CVE-2022-31685、CVE-2022-31686 和 CVE-2022-31687, CVSS 9.8 )允许本地和远程攻击者在无需身份验证的情况下获得管理访问权限,从而使他们能够全面运行目标设备。建议用户立即进行相关的更新。

详情

http://urlqh.cn/n1F8j联想修复了可用于禁用 UEFI 安全启动的漏洞

日期: 2022-11-09 标签: 信息技术, 联想,

联想修复了两个影响各种ThinkBook,IdeaPad和Yoga笔记本电脑型号的高严重性漏洞,这些漏洞可能允许攻击者停用UEFI Secure Boot。UEFI 安全启动是一个验证系统,可确保在计算机启动过程中无法加载和执行恶意代码。在操作系统启动之前运行未签名的恶意代码的后果非常严重,因为威胁参与者可以绕过所有安全保护来植入在操作系统重新安装之间仍然存在的恶意软件。联想通过BIOS修复的两个漏洞修复了以下漏洞:

• CVE-2022-3430:某些消费者联想笔记本设备上的 WMI 安装程序驱动程序中的漏洞可能允许具有提升权限的攻击者通过修改 NVRAM 变量来修改安全启动设置。

• CVE-2022-3431:某些消费者联想笔记本设备上在制造过程中使用的驱动程序中存在一个错误未停用的漏洞,可能允许具有提升权限的攻击者通过修改 NVRAM 变量来修改安全启动设置。

详情

http://urlqh.cn/n1bkL专家警告浏览器扩展程序通过Cloud9 Chrome僵尸网络监视用户

日期: 2022-11-09 标签: 信息技术, 网络犯罪,

Keksec黑客与以前未记录的恶意软件有关,该病毒株在野外伪装成基于Chromium的Web浏览器的扩展,以将受感染的机器陷入僵尸网络中。安全公司Zimperium称为Cloud9,恶意浏览器插件具有广泛的功能,使其能够窃取cookie,记录击键,注入任意JavaScript代码,挖掘加密,甚至招募主机进行DDoS攻击。研究员Nipun Gupta在一份新报告中说。JavaScript僵尸网络不是通过Chrome Web Store或Microsoft Edge附加组件分发的,而是通过伪装成Adobe Flash Player更新的虚假可执行文件和流氓网站分发的。安装后,该扩展程序旨在在所有页面上注入一个名为“campaign.js”的JavaScript文件,这意味着该恶意软件也可以在任何合法或其他网站上作为独立代码段运行,可能导致水坑攻击。Cloud9 基于 JavaScript 的事实,并且在黑客论坛上免费或收取少量费用,这使得技能较低的网络犯罪分子可以轻松访问低成本选项,以针对不同的浏览器和操作系统发起攻击。三个月前,Zimperium发现了一个名为ABCsoup的恶意浏览器插件,该插件冒充谷歌翻译工具,以打击谷歌Chrome,Opera和Mozilla Firefox浏览器的俄罗斯用户。

详情

http://urlqh.cn/n2n4s微软2022年11月补丁日

日期: 2022-11-08 标签: 美国, 信息技术, 微软(Microsoft),

2022年11月8日,微软发布了 2022 年 11 月的补丁更新,此次总共修复了68个漏洞,其中包含六个被积极利用的 Windows 漏洞。68 个漏洞中有 11 个被归类为“严重”,这些漏洞允许特权提升、欺骗或远程代码执行。这些漏洞包含:27个提权漏洞、4 个安全功能绕过漏洞、16个远程代码执行漏洞、11 个信息披露漏洞、6 个拒绝服务漏洞和3 个欺骗漏洞。在此次更新中,微软也修复了影响 Microsoft Exchange Server 2019、2016 和 2013的两个被称为ProxyNotShell的漏洞,发表在KB5019758 安全更新中,两个漏洞被追踪为:CVE-2022-41040 和 CVE-2022-41082。建议用户尽快进行安全更新。

详情

http://urlqh.cn/n204J相关安全建议

1. 及时对系统及各个服务组件进行版本升级和补丁更新

2. 包括浏览器、邮件客户端、vpn、远程桌面等在内的个人应用程序,应及时更新到最新版本

0x08 安全分析

XDSpy APT组织近期针对俄罗斯国防部的攻击活动分析

日期: 2022-11-11 标签: 俄罗斯, 政府部门, XDSpy APT, APT舆情,

XDSpy是ESET于2020年首次披露的APT组织,该组织最早活跃于2011年,主要针对东欧和塞尔维亚地区的政府、军队、外交部及私人公司进行窃密活动。2020年9月,该组织在攻击活动中使用Covid-19主题诱饵下发恶意Windows脚本文件(WSF)。时隔两年,安恒猎影实验室再次捕获到该组织利用WSF文件针对俄罗斯国防部的攻击活动。活动包含如下特点:

• 此次攻击活动只针对特定用户名用户,非目标用户不会触发恶意代码执行;

• 样本中用于执行恶意行为的Windows API函数、DLL库、字符串等均被加密,且样本包含较为完整的反沙箱、反虚拟机、反杀软检测;

• 后续负载为模块化恶意软件,主要功能为执行C2回传的其他恶意组件。

详情

http://urlqh.cn/n31f7与伊朗APT组织有关的网络安全公司Ravin Academy

日期: 2022-11-11 标签: 伊朗, 信息技术, 教育行业, Ravin Academy, APT34(OilRig、COBALT GYPSY、IRN2、HELIX KITTEN), MuddyWater, APT舆情,

Ravin Academy是一家成立于2019年的伊朗公司,旨在提供防御和进攻领域的网络安全教育和培训。它还进行漏洞研究,以及对APT组织的专业研究。Ravin Academy的两位联合创始人都被指控与伊朗的APT组织有关,例如MuddyWater和APT34。PWC认为,MuddyWater很可能熟悉Ravin Academy的培训材料,并且该组织可能由以前的学生组成。

详情

http://urlqh.cn/mZyGc0x09 其他事件

澳大利亚建立100多人的永久性“行动”以针对黑客

日期: 2022-11-11 标签: 澳大利亚, 信息技术,

澳大利亚将建立一个由大约100名警察和国防人员组成的常设行动,以“黑客攻击黑客”,并立即优先考虑针对勒索软件组织。这些人员来自澳大利亚联邦警察和澳大利亚信号局,被称为“联合常设行动”。总检察长马克德雷福斯和网络安全部长克莱尔奥尼尔表示“这次行动将收集情报并确定头目,网络和基础设施,以破坏和停止他们的行动 - 无论他们身在何处。”奥尼尔在墨尔本举行的新闻发布会上表示,永久性行动代表了“一种新的警务模式”。她说,这两个机构最初走到一起,协调对Optus数据泄露的回应。“当Optus受到打击时,这两个组织开始了一种新型的警务和新的伙伴关系,这种伙伴关系将正式化并永久化。”

详情

http://urlqh.cn/mZXgC澳大利亚联邦警察确认Medibank幕后黑客来自俄罗斯

日期: 2022-11-11 标签: 澳大利亚, 信息技术, 澳大利亚联邦警察 (AFP), Medibank, 网络犯罪,

2022年11月11日,澳大利亚联邦警察 (AFP) 专员表示,澳大利亚联邦警察已经确定了医疗保险公司Medibank遭黑客攻击的肇事者。Medibank 是澳大利亚最大的健康保险提供商之一。2022年11月初,Medibank表示遭到勒索攻击但不会支付赎金,黑客获得了 970 万客户的数据后。法新社专员里斯·克肖(Reece Kershaw)表示作为调查的一部分,该部队“正在采取秘密措施,并与我们的国内机构和包括国际刑警组织在内的国际网络全天候工作。这很重要,因为我们相信那些对违规行为负责的人在俄罗斯。”澳大利亚总理 Anthony Albanese 表示,他已授权 AFP 确认网络犯罪分子的所在地,AFP 正在以“Pallidus 行动”的名义领导调查。

详情

http://urlqh.cn/mZTPe“海莲花”APT 样本(MacOS)分析报告

日期: 2022-11-10 标签: 信息技术, APT-C-00(海莲花), APT舆情,

近日,安恒信息分子实验室反APT小组在研究过程中分析了“海莲花”的历史攻击活动样本。当用户打开恶意文档时,会加载恶意宏,该恶意宏会判断操作,符合要求则释放出下一阶段载荷,该载荷会释放出最终的远控木马,木马会搜集主机信息,加密后回传C2,并尝试从C2获取下一步指令并执行,该样本会通过创建开机启动项实现持久化。分子实验室反APT小组通过对样本进行逆向分析,根据样本行为特征、C2以及结合开源情报,确定此次攻击活动背后的组织为“海莲花”APT。

详情

http://urlqh.cn/n1kZwWindows 11任务管理器功能更新:允许筛选进程

日期: 2022-11-10 标签: 美国, 信息技术, 微软(Microsoft),

2022年11月10日,微软宣布他们正在Windows 11开发人员频道预览版中测试一项新的任务管理器功能,该功能允许用户按名称、进程ID或发布者筛选进程列表,从而更容易找到正在运行的程序。过滤算法将上下文关键字与所有可能的匹配项进行匹配,并将它们显示在当前页面上。当用户在页面之间切换时,过滤器也会被应用。要测试此功能,用户需要安装Windows 11 Insider版本22623.891,该版本目前在Dev通道中提供。

详情

http://urlqh.cn/mZAkP英国赛车赛道调查勒索软件袭击事件

日期: 2022-11-10 标签: 英国, 信息技术, Silverstone Circuit, 网络犯罪,

2022年11月10日,英国最受欢迎的赛车场Silverstone Circuit表示正在调查勒索软件攻击,此前一个勒索团伙将其添加到本周的受害者名单中。 Silverstone Circuit这条赛道自 1950 年以来一直是英国大奖赛的举办地,由英国赛车手俱乐部 (BRDC) 运营。据称Silverstone Circuit在2022年11月8日周二遭受了Royal 勒索软件组织的攻击。Emsisoft 威胁分析师 Brett Callow 表示,Royal 勒索软件组织是一个相对较新的团伙,遵循加密和渗透模型。Royal 勒索软件组织使用多种勒索软件类型,与当前许多为加密文件随机生成扩展名的勒索软件组不同,他们使用 .Royal 扩展名。Recorded Future 高级安全架构师 Allan Liska 表示,虽然Royal 勒索软件组织是新成立的,但它似乎由经验丰富的黑客组成,他们之前曾作为其他勒索软件组织的附属机构工作。

详情

http://urlqh.cn/n28JO乌克兰勒索软件攻击与俄罗斯军方黑客有关

日期: 2022-11-10 标签: 乌克兰, 俄罗斯, 政府部门, 信息技术, Sandworm, 网络犯罪, 俄乌战争,

2022年11月10日,Microsoft 安全威胁情报 (MSTIC) 的研究人员发布研究报告表示,自2022年10月以来,针对乌克兰和波兰的运输和物流组织的一系列攻击与 Prestige 勒索软件有关,而这些攻击与俄罗斯精英军事网络间谍组织有关。Microsoft 安全威胁情报 (MSTIC) 的研究人员根据取证文物和受害者学、交易技术、能力和与该组织先前活动重叠的基础设施,将勒索软件攻击锁定在俄罗斯 Sandworm 黑客组织上。攻击者在受害者的企业网络中部署了勒索软件有效载荷。这种策略在针对乌克兰组织的攻击中很少见,它与俄罗斯之前与国家结盟的活动相匹配,例如在入侵乌克兰开始之前使用HermeticWiper破坏性恶意软件。截至 2022 年 11 月,MSTIC 评估 IRIDIUM 很可能执行了 Prestige 勒索软件式攻击。Prestige 运动可能会突显 IRIDIUM 破坏性攻击计算的谨慎转变,这表明直接向乌克兰提供或运送人道主义或军事援助的组织面临的风险增加。这可能对东欧的组织构成更大的风险,这些组织可能被俄罗斯国家认为正在提供与战争有关的支持。

详情

http://urlqh.cn/mZzLk卡巴斯基将在俄罗斯停止运营其VPN产品

日期: 2022-11-10 标签: 俄罗斯, 信息技术, 卡巴斯基(Kaspersky),

2022年11月10日,安全厂商卡巴斯基宣布,将停止其 VPN 产品 Kaspersky Secure Connection 在俄罗斯联邦的运营和销售,免费版本最早将于 2022 年 11 月 15 日暂停。卡巴斯基安全连接免费版的俄罗斯用户在2022年11月15日之后将无法继续使用该产品。卡巴斯基表示,VPN 服务的关闭将分阶段进行,因此对客户的影响仍然很小。在 2022 年 12 月之前,可以在官方网站和移动应用商店购买付费版的卡巴斯基安全连接。可供俄罗斯公民选择的值得信赖的合法 VPN 替代品已经寥寥无几。俄罗斯的电信监管机构 Roskomnadzor 在 2021 年 6 月和 2021 年 12 月宣布了 VPN 禁令,禁止使用 NordVPN、Express VPN、ProtonVPN、VyprVPN、Opera VPN、PrivateTunnel 等。

详情

http://urlqh.cn/n0U1n针对美国医院的网络攻击正在迅速增长

日期: 2022-11-10 标签: 美国, 信息技术, 卫生行业,

根据 The Des Moines Register 的报道,勒索软件组织在 2022年10月的前几天针对 MercyOne 进行了攻击,该攻击导致医院范围内的许多其他卫生系统出现中断。目前尚不清楚 CommonSpirit Health 管理的 140 家医院中有多少受到影响。CommonSpirit Health 是一家总部位于芝加哥的非营利性医疗保健组织,该组织拒绝透露具体数字。勒索软件已成为网络安全中最具挑战性的问题之一,并对全球各行各业构成威胁。借助勒索软件,黑客通过闯入并经常劫持计算机和文件来勒索企业和组织。但是,当它影响全国的医院网络和级联时,它可能会对患者护理产生特别负面的影响。根据网络安全公司 Emsisoft 的专家 Brett Callow 的说法,2022年勒索软件已被用于入侵美国 19 家主要的连锁医院。美国政府将医疗保健列为 16 个重要的基础设施部门之一。而黑客也将医疗保健组织视为主要目标。

详情

http://urlqh.cn/n0RXc俄罗斯LockBit勒索软件运营商在加拿大被捕

日期: 2022-11-10 标签: 俄罗斯, 信息技术, 网络犯罪,

2022年11月10日,欧洲刑警组织宣布逮捕一名与针对全球关键基础设施组织和知名公司的 LockBit 勒索软件攻击有关的俄罗斯国民。2022年10月,在法国国家宪兵队在欧洲刑警组织的欧洲网络犯罪中心 (EC3)、联邦调查局和加拿大皇家骑警 (RCMP) 的帮助下,该嫌疑人在加拿大安大略省被捕。嫌疑人是一名 33 岁的俄罗斯国民,据信他部署了 LockBit 勒索软件,对世界各地的关键基础设施和大型工业集团进行攻击。执法人员还从嫌疑人家中查获了 8 台电脑和 32 个外置硬盘、两把枪支和价值 40 万欧元的加密货币。

详情

http://urlqh.cn/n2UeQ海军核工程夫妇因试图出售核军舰机密而被判入狱

日期: 2022-11-09 标签: 美国, 政府部门, 金融业, 加密货币,

一名海军核工程师和他的妻子因试图将核战舰设计机密出售给他们认为是外国电力代理人而被判处超过19年和超过21年的监禁。两名被告乔纳森和戴安娜·托贝试图向卧底联邦调查局特工出售限制信息(如打印输出、包含技术细节的数字媒体文件和操作手册)。在担任海军核工程师期间,乔纳森·托贝(Jonathan Toebbe)可以访问海军核推进信息,包括军事敏感的设计元素,性能特征以及核动力军舰反应堆的其他受限数据。他曾担任被分配到海军部海军核推进计划的核工程师,鉴于他还通过美国国防部获得了积极的国家安全许可,这使他能够访问受限制的海军核反应堆数据。限制核军舰数据的交换始于2020年4月1日发送给外国政府的包裹,其中包含“美国海军文件,一封包含指示的信件”以及通过加密通信平台发送的带有联系说明的SD卡。

详情

http://urlqh.cn/n5fIA15000个网站因大规模谷歌 SEO 中毒活动而被黑客攻击

日期: 2022-11-08 标签: 美国, 信息技术, 谷歌(Google), WordPress, SEO,

2022年11月8日,安全研究团队Sucuri发布研究报告表示,黑客正在开展大规模的黑帽搜索引擎优化 (SEO) 活动,入侵近 15,000 个网站,将访问者重定向到虚假问答论坛。Sucuri 表示每个受感染的站点都包含大约 20,000 个文件,这些文件用作搜索引擎垃圾邮件活动的一部分,其中大多数站点都是 WordPress。研究人员认为,攻击者的目标是生成足够多的索引页面来增加虚假问答网站的权威,从而在搜索引擎中获得更好的排名。该活动可能会为这些网站做好准备,以备将来用作恶意软件投放程序或网络钓鱼网站,因为即使是在 Google 搜索首页上进行短期操作,也会导致许多感染。Sucuri 无法确定攻击者如何破坏用于重定向的网站。但是,这可能是通过利用易受攻击的插件或暴力破解 WordPress 管理员密码而造成的。建议用户将所有 WordPress 插件和网站 CMS 升级到最新版本,并在管理员帐户上激活双重身份验证 (2FA)。

详情

http://urlqh.cn/n1K9W美国国防部将公布零信任网络战略

日期: 2022-11-09 标签: 美国, 政府部门, 信息技术, 美国国防部, 零信任,

2022年11月9日,美国国防部表示正准备在未来几天发布零信任战略。该战略背后的动机是为了实现新的网络安全水平,因为网络威胁团体正在不断升级攻击初级公司的攻击技术。 2022年11月7日,美国五角大楼首席信息官约翰·谢尔曼表示,他于2022年11月3日批准了新计划,目前正在接受公众审查。他还补充说,这些文件将很快发布。负责网络安全的副首席信息官 David McKeown 在比灵顿网络安全峰会上表示:“我们已经定义了检查框并实现特定功能所需的条件。这 90 项能力将使我们达到我们所说的目标零信任。” 该框架是在零信任的七个支柱上准备的,包括 100 多项活动,包括应用程序、自动化和分析,以确保关键数据的安全。五角大楼越来越关注零信任框架,因为它假设网络始终面临面临威胁的风险,并且所有用户都必须经过身份验证和授权。美国国防部补充表示,该框架包括三种针对零信任目标的方法,其中包括提升每个服务和机构的当前环境以满足 90 项能力,并在本地实施零信任云,以满足最高级别的零信任。

详情

http://urlqh.cn/n2bWm美国重新发布对龙卷风现金的制裁,将其与朝鲜的核武器计划联系起来

日期: 2022-11-08 标签: 美国, 朝鲜, 政府部门, 金融业, 加密货币,

美国财政部重新发布了对龙卷风现金加密货币混合器服务的制裁,指责该平台帮助朝鲜政府黑客在 2022 年 3 月洗钱超过 4.55 亿美元。美国国务院发言人内德·普莱斯(Ned Price)表示,该混合器为拉撒路集团(Lazarus Group)提供了“物质支持”,拉撒路集团是美国执法机构认为代表朝鲜政府工作的黑客集体。普莱斯说,该组织的黑客攻击特别支持朝鲜的大规模杀伤性武器计划。朝鲜在11月初发射了一连串导弹,并威胁要在美国和韩国军队举行训练演习后测试核导弹。导弹发射违反了联合国安全理事会的多项决议。美国还制裁了两名男子 - Sok Ri和Zhiyong Yan - 因为他们通过帮助向朝鲜运送导弹部件来违反制裁。

详情

http://urlqh.cn/mZlei美国扣押了与丝绸之路暗网相关的价值33亿美元的5万比特币

日期: 2022-11-07 标签: 美国, 信息技术, 加密货币,

2022年11月7日美国司法部 (DoJ) 表示,它在 2021 年 11 月查获了 50,676 个比特币,这些比特币在 2012 年对现已解散的丝绸之路暗网市场的黑客攻击中被盗。比特币于2012年获得,去年被发现时价值33.6亿美元,现在价值10.4亿美元。另外追回的还有661,900美元的现金,25枚Casascius硬币,价值约174比特币,以及金色和银色的金条。这也是迄今为止最大的加密货币缉获事件之一,随后是今年2月初没收了与2016年Bitfinex加密货币交易所违规相关的价值36亿美元的比特币。司法部表示,它于 2021 年 11 月 9 日根据向位于美国佐治亚州的 James Zhong 住宅发出的搜查令进行了扣押。它还说,令牌的钥匙是在地下楼层的保险箱和“单板计算机中发现的。

详情

http://urlqh.cn/n5f7q欧盟各国政府被指控使用间谍软件“掩盖腐败和犯罪活动”

日期: 2022-11-08 标签: 美国, 政府部门,

根据欧洲议会一个委员会的新报告草案,欧盟各国政府“出于政治目的对其公民使用间谍软件,掩盖腐败和犯罪活动”。这份长达159页的报告于11月8日发布,是由国际新闻合作机构飞马项目(Pegasus Project)的报道引发的,该项目声称NSO集团出售的同名工具经常被用于政治,而不是用于执法目的,包括针对欧盟官员。该委员会发现,对该工具的滥用反应不足,指责欧洲理事会对欧盟内部滥用间谍软件的行为实行“omertà” - 一种沉默守则。它呼吁欧盟委员会“对欧盟间谍软件的滥用和贸易进行全面深入的调查”,同时“对针对欧盟委员会官员使用间谍软件的所有指控和怀疑进行全面调查”。

详情

http://urlqh.cn/n0Rm2日本加入北约网络合作中心

日期: 2022-11-07 标签: 日本, 政府部门, 日本国防部(JMOD), 北约合作网络防御卓越中心(CCDCOE),

2022年11月4日,日本国防部(JMOD)宣布,它已正式加入北约合作网络防御卓越中心(CCDCOE)。CCDCOE 被公认为国际军事组织和网络防御中心,专注于研究、培训和演习。日本参加了2021 年和2022 年北约合作网络防御卓越中心(CCDCOE)的活动,也此前曾参加过其他与北约有关的大型网络演习。日本加入 CCDCOE 的决定最初是由已故首相安倍晋三于 2018 年 1 月宣布的。当时,CCDCOE主任梅尔·迈格雷(Merle Maigre)表示,日本加入该中心将是“向前迈出的具体一步,表明志同道合的国家之间在网络防御合作方面的承诺”。

详情

http://urlqh.cn/mZVBN未加密流量仍在破坏Wi-Fi安全性

日期: 2022-11-08 标签: 美国, 信息技术, NetWitness, 思科(Cisco), 无线安全,

2022年11月上旬,RSA Conference 安全运营中心的一项分析发现,其网络上 20% 的数据未加密,并且以明文形式发送了超过 55,000 个密码。思科和 NetWitness 运营的安全运营中心 (SOC) 从 2,210 个唯一帐户中捕获了 55,525 个明文密码。在 SOC 调查的一个案例中,一名首席信息安全官有一个错误配置的电子邮件客户端,该客户端以明文形式发送密码和文本,包括敏感文件,例如他们为专业认证支付的费用。主要问题是在使用电子邮件和其他流行应用程序时未能对身份验证步骤使用加密。近 20% 的数据以明文形式通过网络传输,未加密的流量很可能来自小企业用户。建议组织对其员工进行网络安全和意识培训,教育其如何在远程工作时保持安全。

详情

http://urlqh.cn/n47xU新的Laplas恶意软件通过SmokeLoader针对加密货币用户

日期: 2022-11-08 标签: 信息技术, Laplas, SmokeLoader, ClipBankers, 加密货币,

加密货币用户正在成为一种新的恶意软件病毒株的目标,该恶意软件被称为Laplas,通过另一种称为SmokeLoader的恶意软件传播。根据Cyble的分析,SmokeLoader通过鱼叉式网络钓鱼电子邮件发送的武器化文档传递,进一步充当其他商品木马(如SystemBC和Raccoon Stealer 2.0)的渠道。Clippers,也称为ClipBankers,属于微软称之为cryware的一类恶意软件,旨在通过密切关注受害者的剪贴板活动并将原始钱包地址(如果存在)与攻击者控制的地址交换来窃取加密货币。Laplas是新的clipper恶意软件,它生成一个类似于受害者钱包地址的钱包地址。最新的 clipper 恶意软件支持各种钱包,如比特币、以太坊、比特币现金、莱特币、狗狗币、门罗币、瑞波币、Zcash、达世币、浪人、TRON、卡尔达诺、宇宙、Tezos、Qtum 和 Steam Trade URL。它的价格从每月 59 美元到每年 549 美元不等。

详情

http://urlqh.cn/n02eb美国政府发布关于伊朗APT组织攻击美国医疗行业的报告

日期: 2022-11-07 标签: 美国, 伊朗, 卫生行业,

2022年11月7日,美国卫生与公共服务部网络安全协调中心发布了一份白皮书警报,详细说明了伊朗APT组织对美国医疗保健部门的威胁。白皮书详细介绍了针对医疗保健行业的APT组织、关键的缓解因素和常见漏洞。医疗保健行业相关实体应使用 HC3 白皮书审查当前流程,以确保采用了必要的安全措施。伊朗APT组织通常会进行鱼叉式网络钓鱼、DDoS 攻击、敏感数据盗窃、网站篡改和社交媒体驱动的操作。该白皮书详细说明了攻击的三个阶段,以及供应商审查的后果。该白皮书还包含一个经常被利用的漏洞列表,这些漏洞应立即修补或从网络中分离出来。

详情

http://urlqh.cn/n02nd德勤一名员工实为黑客团伙策划者

日期: 2022-11-07 标签: 印度, 信息技术, 网络犯罪,

据《星期日泰晤士报》报道,德勤印度办事处的一名员工被发现是一个针对英国企业、政府官员和记者的计算机黑客团伙的策划者。德勤印度没有回应商业标准发送的询问。据《星期日泰晤士报》报道,黑客团伙在古尔冈四楼的一套名为WhiteInt的公寓里工作。德勤员工Arvind Jain在过去七年中一直在运营一个计算机黑客网络。他们受雇于英国私家侦探,使用“网络钓鱼”技术窃取目标的电子邮件收件箱。报道称,目标包括前总理菲利普·哈蒙德,前欧洲足球负责人米歇尔·普拉蒂尼,BBC政治编辑克里斯·梅森和瑞士总统伊格纳齐奥·卡西斯及其副手。据网络法专家称,印度对网络犯罪采取了友好的态度。甚至2008年IT法案也将“与计算机有关”的罪行定为可保释的罪行,判处三年监禁和5,00,000卢比的罚款。

详情

http://urlqh.cn/n1xX4美国司法部对一名盗取5万比特币的黑客定罪

日期: 2022-11-07 标签: 美国, 金融业, 加密货币, 网络犯罪,

2022年11月7日,美国司法部宣布对从“丝绸之路”暗网市场窃取 50,000 个比特币的神秘黑客James Zhong定罪。James Zhong在2022年 11 月 4 日星期五对洗钱罪表示认罪,罪名是利用“提款处理缺陷”,使他能够提取的比特币数量是他在暗网市场上存入的比特币数量的许多倍。James Zhong曾经是暗网市场“丝绸之路”的成员,该市场在 2011 年至 2013 年间运营,拥有超过 10 万会员,现已不复存在。2012 年 9 月,James Zhong利用市场交易系统的缺陷从丝绸之路盗取了 50,000 比特币。James Zhong 以 200 到 2,000 比特币的初始存款为 9 个不同的账户注资,然后快速连续触发 140 笔提款交易。James Zhong利用了市场交易系统的延迟,允许某人多次撤回自己的托管。通过这种方式,James Zhong欺骗了系统释放了 50,000 个比特币,然后他将这些比特币转移到各种钱包中以掩盖资金痕迹。James Zhong定于 2023 年 2 月 22 日宣判,电信欺诈的最高潜在刑罚为 20 年监禁。

详情

http://urlqh.cn/n12IX乌克兰IT军队声称泄露了俄罗斯中央银行数万份内部文件

日期: 2022-11-07 标签: 乌克兰, 俄罗斯, 金融业, 信息技术, 政府部门, 乌克兰IT军队, 网络犯罪, 俄乌战争,

2022年11月上旬,未具名乌克兰黑客组织声称已经攻击了俄罗斯中央银行,窃取了数千份内部文件。这些文件有2.6 GB,在2022年11月3日周四公开发布,包含 27,000 个据称被盗的文件,详细说明了银行的运营、安全政策以及一些现任和前任员工的个人数据。据称,这起网络攻击事件是由乌克兰IT军成员实施的,这是一个由20多万名网络志愿者组成的团体,在俄罗斯2月下旬入侵乌克兰后成立,对俄罗斯网站进行协调的分布式拒绝服务攻击。俄罗斯中央银行是俄罗斯最重要的金融机构之一,是国家货币政策的设计者和本国货币的监管者。据俄罗斯媒体报道,俄罗斯中央银行否认其系统被黑客入侵,并表示所有泄露的文件都已经在公共领域。

详情

http://urlqh.cn/n35CV警方逮捕一名涉嫌篡改选举选票的嫌疑人

日期: 2022-11-07 标签: 政府部门,

普韦布洛警察局抓获了一名涉嫌篡改选民机器案件的嫌疑人,该案件发生在 2022 年 6 月 28 日民意调查结束前一小时左右在普韦布洛乡村选举总部。来自普韦布洛的31岁的理查德巴顿11月7日早上因选举篡改和网络犯罪而被捕。普韦布洛警察局和普韦布洛县警长办公室的报告显示,选举之夜下午6点,彭定康前往选举部门的市中心办公室亲自投票。所有注册的科罗拉多州选民都会通过邮件发送选票,但是,也可以在注册站点的面对面机器上投票。选举工作人员告诉警察局,彭定康在投票前向他们询问了安全局势。巴顿在离开办公室之前投下了他的选票,但记录证明他的选票已经投了。他离开后不久,一名选举工作人员按照协议去清洁机器。工人在机器的显示屏上发现了一个错误代码,巴顿使用了该代码。

详情

http://urlqh.cn/n0JDs未具名勒索软件团伙威胁发布被盗的Medibank数据

日期: 2022-11-07 标签: 澳大利亚, 卫生行业, Medibank, 网络犯罪,

2022年11月7日,一个未具名勒索软件团伙(疑似是REvil)声称对2022年10月针对澳大利亚健康保险提供商 Medibank Private Limited 的勒索软件攻击负责。Medibank 是澳大利亚最大的私人健康保险公司之一,客户超过 390 万人,拥有 4,000 名员工。虽然到目前为止,对 Medibank 的攻击尚未归因于特定的勒索软件组织,但该公司确实确认在其网络上观察到的恶意活动 与勒索软件活动相匹配。安全研究员MalwareHunterTeam认为这个勒索组织是 BlogXX,是一个与 REvil 相关联的新勒索组织。这个未具名勒索软件团伙于2022年11月7日在其数据泄露网站的一个新条目中威胁称,它将在 24 小时内泄露据称从 Medibank 系统中窃取的数据。该团伙尚未透露它从 Medibank 网络中泄露了多少数据,也没有分享任何证据来证实这些说法。

详情

http://urlqh.cn/n1Ibf俄罗斯黑客应为美国大约 75% 的勒索软件事件负责

日期: 2022-11-07 标签: 美国, 俄罗斯, 信息技术, 政府部门, 美国财政部(USDT), 网络犯罪,

美国财政部(USDT)发布了一份新闻稿,其中包括美国财政部金融犯罪执法网络(FinCEN)分析的主要结果。该报告证实,支持《银行保密法》(BSA)电子申报的系统在 2021 年收到了价值约 12 亿美元的勒索软件相关申请,俄罗斯人应对美国领土上的大多数勒索软件事件负责。拜登总统于 2021 年 7 月 9 日向普京施压,要求阻止俄罗斯勒索软件组织袭击美国,但尚未给俄罗斯总统留下深刻印象。FinCEN 最近发布的报告强调,2021 年下半年报告的大约 75% 的事件与与俄罗斯相关的勒索软件变种有关。俄罗斯发起的对美国企业和政府组织的勒索软件攻击急剧增加,这对这两个全球超级大国之间的关系产生了影响。

详情

http://urlqh.cn/n0DeZRobin Banks网络钓鱼服务回归俄罗斯托管基础设施

日期: 2022-11-07 标签: 俄罗斯, 信息技术, Robin Banks, 网络犯罪,

一个名为Robin Banks的网络钓鱼即服务(PhaaS)平台已将其攻击基础设施重新定位到俄罗斯防弹托管服务提供商DDoS-Guard。根据网络安全公司IronNet的一份报告,“Cloudflare将Robin Banks网络钓鱼基础设施与其服务分离,导致运营中断多天”。Robin Banks于2022年7月首次被记录在案,当时该平台向犯罪分子提供现成的网络钓鱼工具包的能力被揭露,从而有可能窃取热门银行和其他在线服务客户的财务信息。还发现它会提示用户在流氓登录页面上输入Google和Microsoft凭据,这表明部分恶意软件作者试图通过对公司网络的初始访问获利,以进行间谍活动和勒索软件等利用活动。据说罗宾班克斯还采用了一种新的安全措施,要求其客户打开双因素身份验证(2FA)以通过服务查看被盗信息,或者通过Telegram机器人接收数据。另一个值得注意的功能是它使用广告欺诈检测服务Adspect将网络钓鱼活动的目标重定向到流氓网站,同时将扫描仪和不需要的流量引导到良性网站,从而在雷达下溜走。

详情

http://urlqh.cn/mZamK0x0a 产品侧解决方案

若想了解更多信息或有相关业务需求,可移步至http://360.net

360城市级网络安全监测服务

360CERT的安全分析人员利用360安全大脑的QUAKE资产测绘平台(quake.360.cn),通过资产测绘技术的方式,对该漏洞进行监测。可联系相关产品区域负责人或(quake#360.cn)获取对应产品。

360安全分析响应平台

360安全大脑的安全分析响应平台通过网络流量检测、多传感器数据融合关联分析手段,对网络攻击进行实时检测和阻断,请用户联系相关产品区域负责人或(shaoyulong#360.cn)获取对应产品。

360安全卫士

针对以上安全事件,360cert建议广大用户使用360安全卫士定期对设备进行安全检测,以做好资产自查以及防护工作。

360威胁情报平台(TIP)

360威胁情报平台(TIP)一款构建全面情报管理、赋能、评价、分享能力的新一代本地化情报平台。可以用来增强对关键威胁的检测;可以自动化识别报警中的重点事件;还可以提供情报分析、外部攻击面管理、行业威胁情报等高阶能力,帮助组织全面应对数字时代的安全风险。

0x0b 时间线

2022-11-14 360CERT发布安全事件周报

京公网安备 11000002002063号

京公网安备 11000002002063号