报告编号:B6-2020-061901

报告来源:360-CERT

报告作者:360-CERT

更新日期:2020-06-19

0x01 漏洞背景

2020年06月19日, 360CERT监测发现 Microsoft 官方 发布了 SharePoint远程代码执行漏洞 的风险通告,漏洞等级:中危。

SharePoint Portal Server 是一套门户网站解决方案,使得企业能够便捷地开发出智能的门户网站,能够无缝连接到用户、团队和知识。因此用户能够更好地利用业务流程中的相关信息,更有效地开展工作。

当Microsoft SharePoint Server无法正确识别和过滤不安全的ASP.Net Web控件时,将会存在一处远程代码执行漏洞。成功利用此漏洞的远程攻击者(需要身份验证)通过创建特制的页面,可以在SharePoint应用进程池的上下文中执行任意代码。

该漏洞的相关技术细节已公开。

对此,360CERT建议广大用户及时安装最新补丁,做好资产自查以及预防工作,以免遭受黑客攻击。

0x02 风险等级

360CERT对该漏洞的评定结果如下

| 评定方式 | 等级 |

|---|---|

| 威胁等级 | 中危 |

| 影响面 | 一般 |

0x03 影响版本

- Microsoft SharePoint Enterprise Server 2016

- Microsoft SharePoint Foundation 2010 Service Pack 2

- Microsoft SharePoint Foundation 2013 Service Pack 1

- Microsoft SharePoint Server 2019

0x04 修复建议

通用修补建议:

建议广大用户及时安装最新补丁,补丁对应版本与下载地址如下:

Microsoft SharePoint Enterprise Server 2016 版本补丁的下载地址为: https://www.microsoft.com/en-us/download/details.aspx?id=101383。

Microsoft SharePoint Foundation 2010 Service Pack 2 版本补丁的下载地址为: https://www.microsoft.com/en-us/download/details.aspx?id=101379。

Microsoft SharePoint Foundation 2013 Service Pack 1 版本补丁的下载地址为: https://www.microsoft.com/en-us/download/details.aspx?id=101435。

Microsoft SharePoint Server 2019 版本补丁的下载地址为: https://www.microsoft.com/en-us/download/details.aspx?id=101405。

0x05 相关空间测绘数据

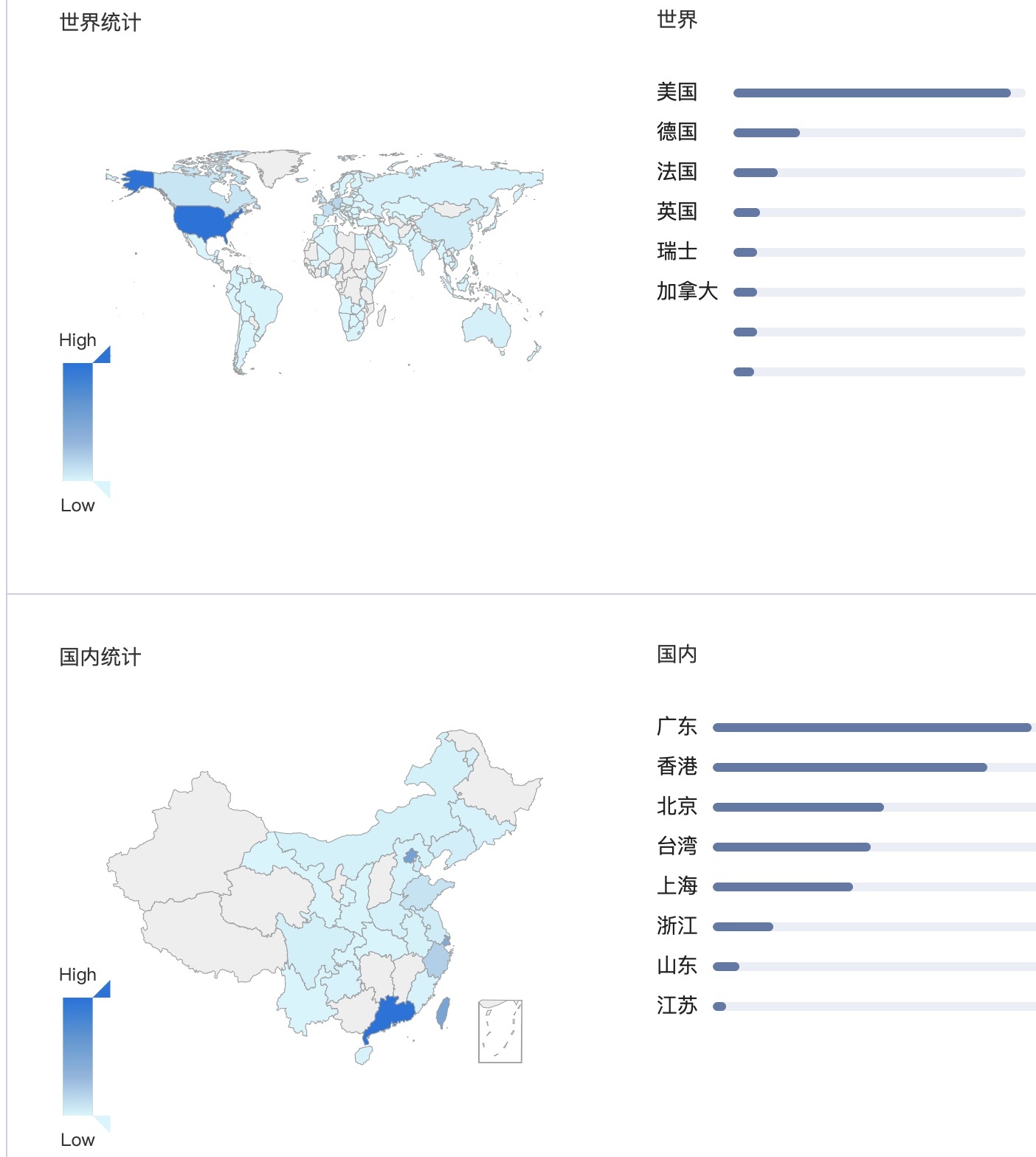

360安全大脑-Quake网络空间测绘系统通过对全网资产测绘,发现SharePoint在 全球 均有广泛使用,具体分布如下图所示。

0x06 产品侧解决方案

360城市级网络安全监测服务

360安全大脑的QUAKE资产测绘平台通过资产测绘技术手段,对该类 漏洞 进行监测,请用户联系相关产品区域负责人获取对应产品。

0x07 时间线

2020-06-09 Microsoft官方发布通告

2020-06-19 360CERT发布通告

京公网安备 11000002002063号

京公网安备 11000002002063号