报告编号:B6-2020-033101

报告来源:360-CERT

报告作者:360-CERT

更新日期:2020-06-02

事件描述

2020年3月11日,360CERT监测到有海外厂家发布安全规则通告,通告中描述了一处微软SMBv3协议的内存破坏漏洞,编号CVE-2020-0796,并表示该漏洞无需授权验证即可被远程利用,可能形成蠕虫级漏洞。漏洞等级: 严重

该漏洞同时影响服务端和客户端程序,影响所有 Windows 未安装补丁用户!!!

3月12日,微软正式发布漏洞通告和相关补丁。

3月30日,360CERT监测到有国外的安全研究员在GitHub放出了漏洞本地利用代码。

6月02日,研究人员公布远程利用PoC代码。公开的远程利用将会把漏洞的危害扩展到最大化,360CERT建议用户尽快进行修复。

风险等级

360CERT对该漏洞的评定结果如下

| 评定方式 | 等级 |

|---|---|

| 威胁等级 | 严重 |

| 影响面 | 广泛 |

漏洞详情

微软公告中描述如下[见参考链接1]:

漏洞是因为操作系统在处理SMB3中的压缩数据包时存在错误处理。成功构造数据包的攻击者可在远程无验证的条件下利用该漏洞执行任意代码。

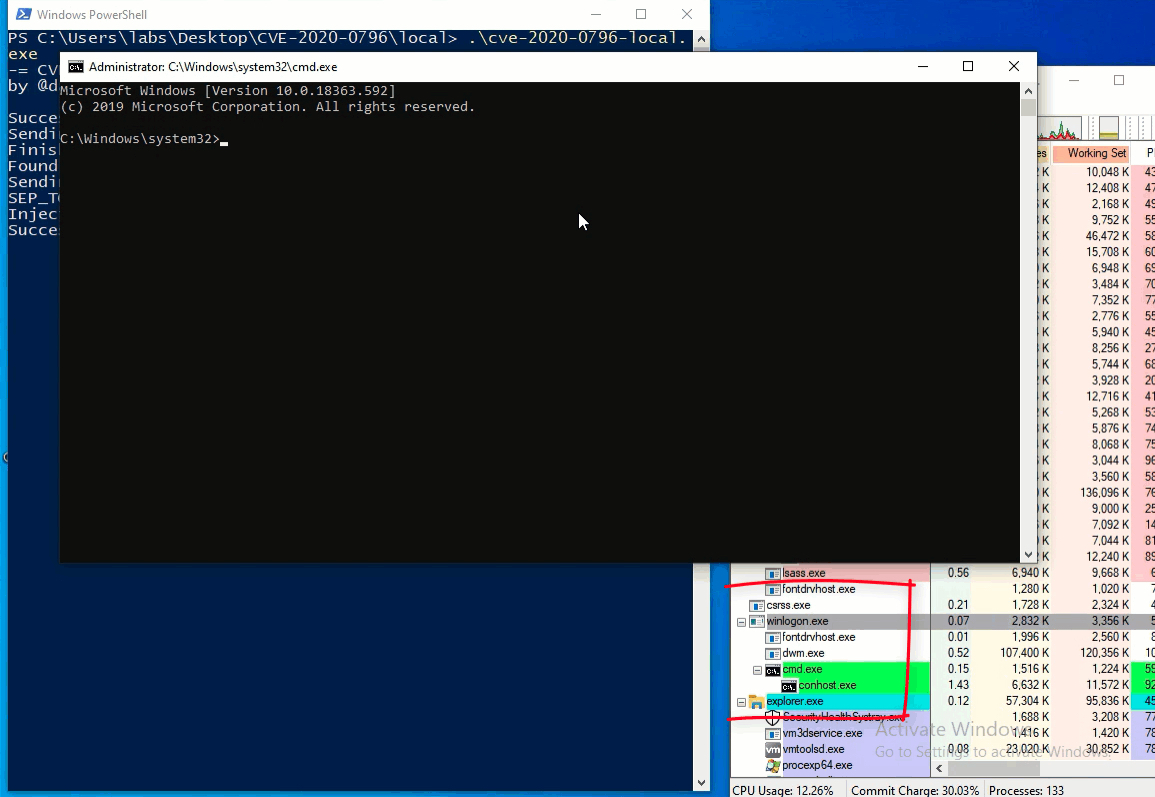

漏洞利用结果如图:

影响范围

- Windows 10 Version 1903 for 32-bit Systems

- Windows 10 Version 1903 for x64-based Systems

- Windows 10 Version 1903 for ARM64-based Systems

- Windows Server, version 1903 (Server Core installation)

- Windows 10 Version 1909 for 32-bit Systems

- Windows 10 Version 1909 for x64-based Systems

- Windows 10 Version 1909 for ARM64-based Systems

- Windows Server, version 1909 (Server Core installation)

修复建议

3月12日微软正式发布漏洞通告和补丁方案

请在根据如下链接下载修复补丁进行修复

CVE-2020-0796 | Windows SMBv3 Client/Server Remote Code Execution Vulnerability

无法安装更新的用户可以选择遵循微软官方指南,停用 SMBv3 中的压缩功能

powershell 中运行如下命令

# 停用

Set-ItemProperty -Path "HKLM:\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters" DisableCompression -Type DWORD -Value 1 -Force

# 恢复

Set-ItemProperty -Path "HKLM:\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters" DisableCompression -Type DWORD -Value 0 -Force

该修复对客户端无效,请勿连接不信任的 SMB 服务器。以免遭受该漏洞影响。

360CERT建议通过安装360安全卫士进行一键更新。

应及时进行Microsoft Windows版本更新并且保持Windows自动更新开启。

windows server / windows 检测并开启 Windows自动更新 流程如下

- 点击开始菜单,在弹出的菜单中选择“控制面板”进行下一步。

- 点击控制面板页面中的“系统和安全”,进入设置。

- 在弹出的新的界面中选择“windows update”中的“启用或禁用自动更新”。

- 然后进入设置窗口,展开下拉菜单项,选择其中的

自动安装更新(推荐)。

相关空间测绘数据

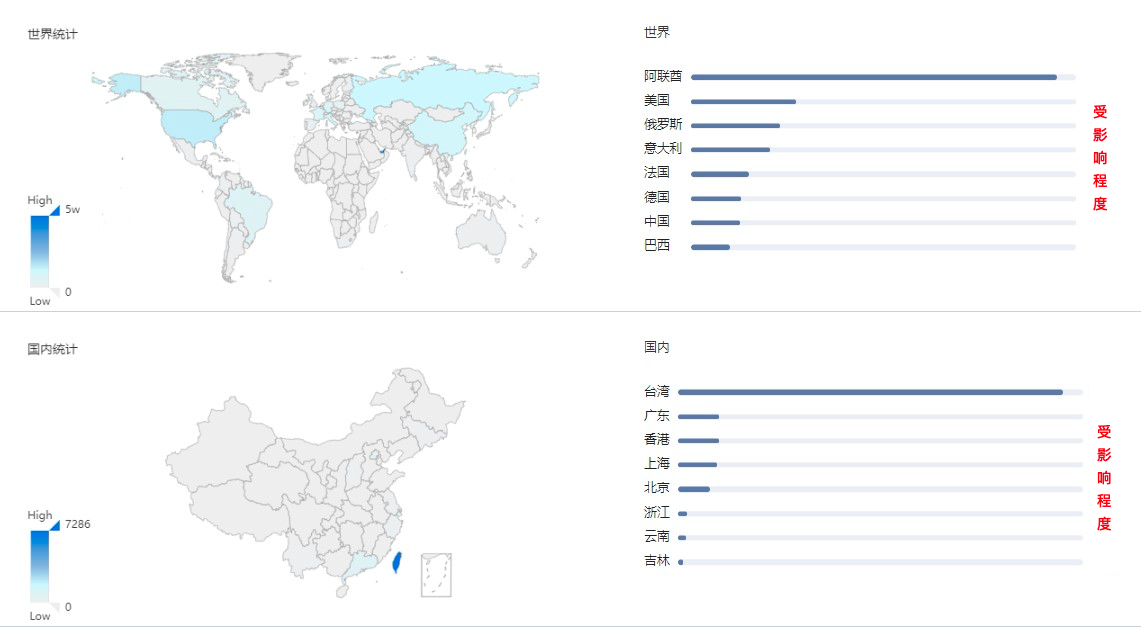

360安全大脑-Quake网络空间测绘系统通过对全网资产测绘,发现 SMBv3 服务在全球均有广泛使用。具体分布如下图所示。

产品侧解决方案

360安全卫士

针对本次事件,windows用户可通过360安全卫士实现补丁安装,其他平台的用户可以根据修复建议列表中的产品更新版本对存在漏洞的产品进行更新。

360城市级网络安全监测服务

360安全大脑的QUAKE资产测绘平台通过资产测绘技术手段,对该类 漏洞/事件 进行监测,请用户联系相关产品区域负责人获取对应产品。

时间线

2020-03-11 某厂家发布规则更新,疑似SMBv3严重漏洞

2020-03-11 360CERT 跟进并发布改漏洞初步跟进说明

2020-03-12 微软正式更新CVE-2020-0796漏洞修复

2020-03-12 360CERT更新通告

2020-03-31 360CERT监测到GitHub放出本地利用代码

2020-03-31 360CERT更新通告

2020-06-02 360CERT监测到研究人员公布远程利用代码

2020-06-02 360CERT更新通告

京公网安备 11000002002063号

京公网安备 11000002002063号