报告编号:B6-2020-091801

报告来源:360CERT

报告作者:360CERT

更新日期:2020-09-18

0x01 更新概览

2020年09月18日,360CERT监测发现该漏洞利用脚本已公开。可造成 远程代码执行 。本次更新标识该漏洞的利用工具公开,并可能在短时间内出现攻击态势。

0x02 漏洞简述

2020年02月16日, 360CERT对微软 2 月份安全更新中的 SQL Server Reporting Services 远程命令执行漏洞进行资产测绘时发现,SQL Server 在国内使用量大,存在危害面。该漏洞编号为 CVE-2020-0618 ,漏洞等级: 高危 ,漏洞评分: 7.2 。

经过身份验证的远程攻击者通过向受影响的服务器发送特制请求包,可以造成 远程代码执行 影响。

对此,360CERT建议广大用户及时将 SQL Server 升级到最新版本。与此同时,请做好资产自查以及预防工作,以免遭受黑客攻击。

0x03 风险等级

360CERT对该漏洞的评定结果如下

| 评定方式 | 等级 |

|---|---|

| 威胁等级 | 高危 |

| 影响面 | 广泛 |

| 360CERT评分 | 7.2 |

0x04 漏洞详情

CVE-2020-0618: SQL Server 报表服务序列化漏洞

CVE-2020-0618是SSRS的ReportingServicesWebServer.dll中的输入验证不正确,进而导致的.net反序列化漏洞。

经过身份验证的远程攻击者通过向受影响的服务器发送特制请求包,可以造成 远程代码执行 影响。

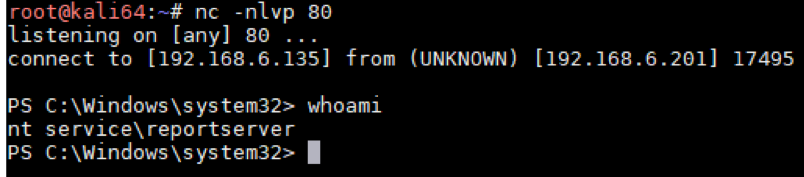

0x05 漏洞证明

在攻击成功后成功获得相应控制权限

0x06 影响版本

microsoft:sql_server: 2012/2014/2016

| 更新编号 | 产品名称 | 产品版本 |

|---|---|---|

| 4532097 | SQL Server 2016 Service Pack 2 (GDR) 安全更新:2020 年 2 月 11 日 | 13.0.5026.0 - 13.0.5101.9 |

| 4535706 | SQL Server 2016 Service Pack 2 CU11 安全更新:2020 年 2 月 11 日 | 13.0.5149.0 - 13.0.5598.27 |

| 4532095 | SQL Server 2014 Service Pack 3 (GDR) 安全更新:2020 年 2 月 11 日 | 12.0.6024.0 - 12.0.6108.1 |

| 4535288 | SQL Server 2014 Service Pack 2 CU4 安全更新:2020 年 2 月 11 日 | 12.0.6205.1 - 12.0.6329.1 |

| 4532098 | SQL Server 2012 Service Pack 4 (QFE) 安全更新:2020 年 2 月 11 日 | 111.0.7001.0 - 11.0.7462.6 |

注:如果您的SQL Server版本号未在上表中显示,您的SQL Server版本将不再受到微软官方支持。同样有遭受该漏洞影响的风险。请升级到最新的SQL Server,以免遭受漏洞攻击。

0x07 修复建议

通用修补建议

遵从下方微软官方漏洞修复指引进行漏洞修复

CVE-2020-0618 | Microsoft SQL Server Reporting Services Remote Code Execution Vulnerability

临时修补建议

- 数据库设置强口令

- 将Reporting Services监听ip改为本地

- 网关侧暂时禁用外部连接,进行网络隔离

0x08 相关空间测绘数据

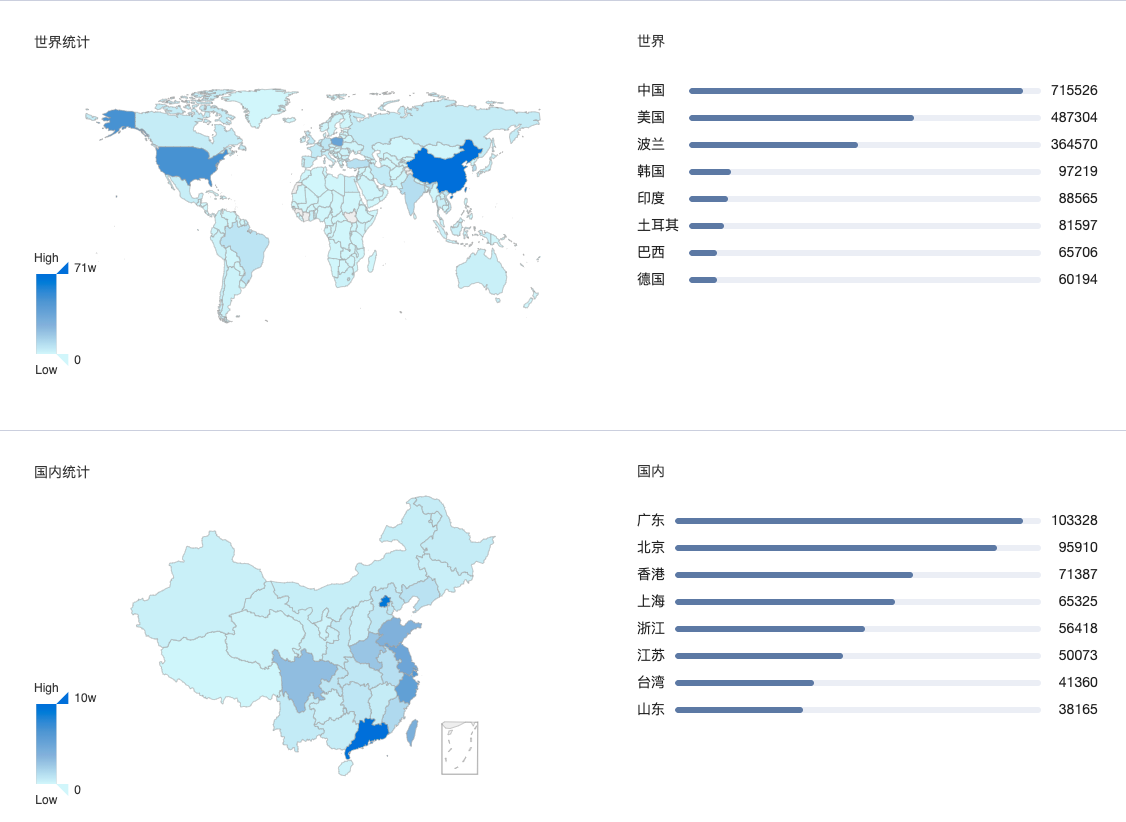

360安全大脑-Quake网络空间测绘系统通过对全网资产测绘,发现微软 SQL Server 具体分布如下图所示。

搜索语法: app:"SQL-Server数据库"

0x09 产品侧解决方案

360城市级网络安全监测服务

360安全大脑的QUAKE资产测绘平台通过资产测绘技术手段,对该类漏洞进行监测,请用户联系相关产品区域负责人或(quake#360.cn)获取对应产品。

0x0A 时间线

2020-02-11 微软发布更新

2020-02-11 360CERT发布补丁日通告

2020-09-17 360CERT监测发现EXP公开

2020-09-18 360CERT发布通告

京公网安备 11000002002063号

京公网安备 11000002002063号