报告编号:B6-2020-041502

报告来源:360-CERT

报告作者:360-CERT

更新日期:2020-04-15

0x01 漏洞背景

2020年04月15日, 360CERT监测发现 Oracle官方 发布了 多个高危漏洞 的风险通告,漏洞编号为 CVE-2020-2915,CVE-2020-2801,CVE-2020-2883,CVE-2020-2884,其中CVE-2020-2801由奇虎360提交,漏洞等级:高危。

Weblogic是Oracle出品的用于构建和部署企业Java EE应用程序的中间件,被企业用户广泛应用于生产环境中。

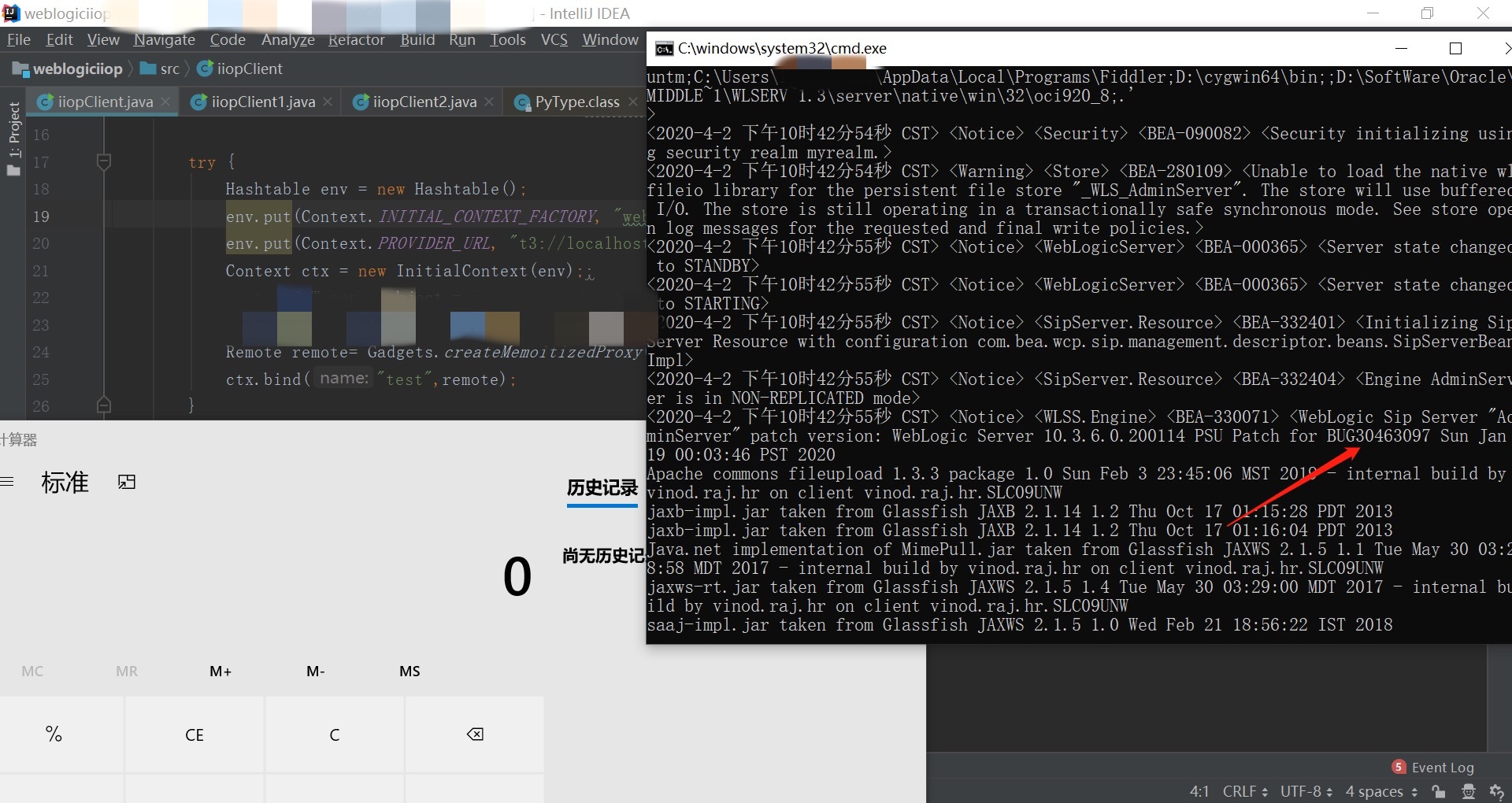

Weblogic 默认开启 T3 协议,攻击者能够利用 Weblogic T3 协议进行反序列化漏洞的利用从而造成远程代码执行。

对此,360CERT建议广大用户及时安装最新补丁,做好资产自查及修补工作,以免遭受黑客攻击。

0x02 风险等级

360CERT对该漏洞进行评定

| 评定方式 | 等级 |

|---|---|

| 威胁等级 | 高危 |

| 影响面 | 广泛 |

0x03 漏洞详情

CVE-2020-2801: 远程代码执行

攻击者能够利用 Weblogic T3 协议进行反序列化漏洞的利用从而造成远程代码执行。

0x04 影响版本

CVE-2020-2915

- Oracle Coherence : 3.7.1.0, 12.1.3.0.0, 12.2.1.3.0, 12.2.1.4.0

CVE-2020-2801,CVE-2020-2883,CVE-2020-2884

- Oracle WebLogic Server : 10.3.6.0.0, 12.1.3.0.0, 12.2.1.3.0, 12.2.1.4.0

0x05 修复建议

通用修复建议:

及时更新补丁,参考oracle官网发布的补丁:https://www.oracle.com/security-alerts/cpuapr2020.html。

临时修复建议:

如果不依赖T3协议进行JVM通信,禁用T3协议,进入WebLogic控制台,在base_domain配置页面中,进入安全选项卡页面,点击筛选器,配置筛选器。 在连接筛选器中输入:weblogic.security.net.ConnectionFilterImpl,在连接筛选器规则框中输入 7001 deny t3 t3s 保存生效(需重启)。

0x06 相关空间测绘数据

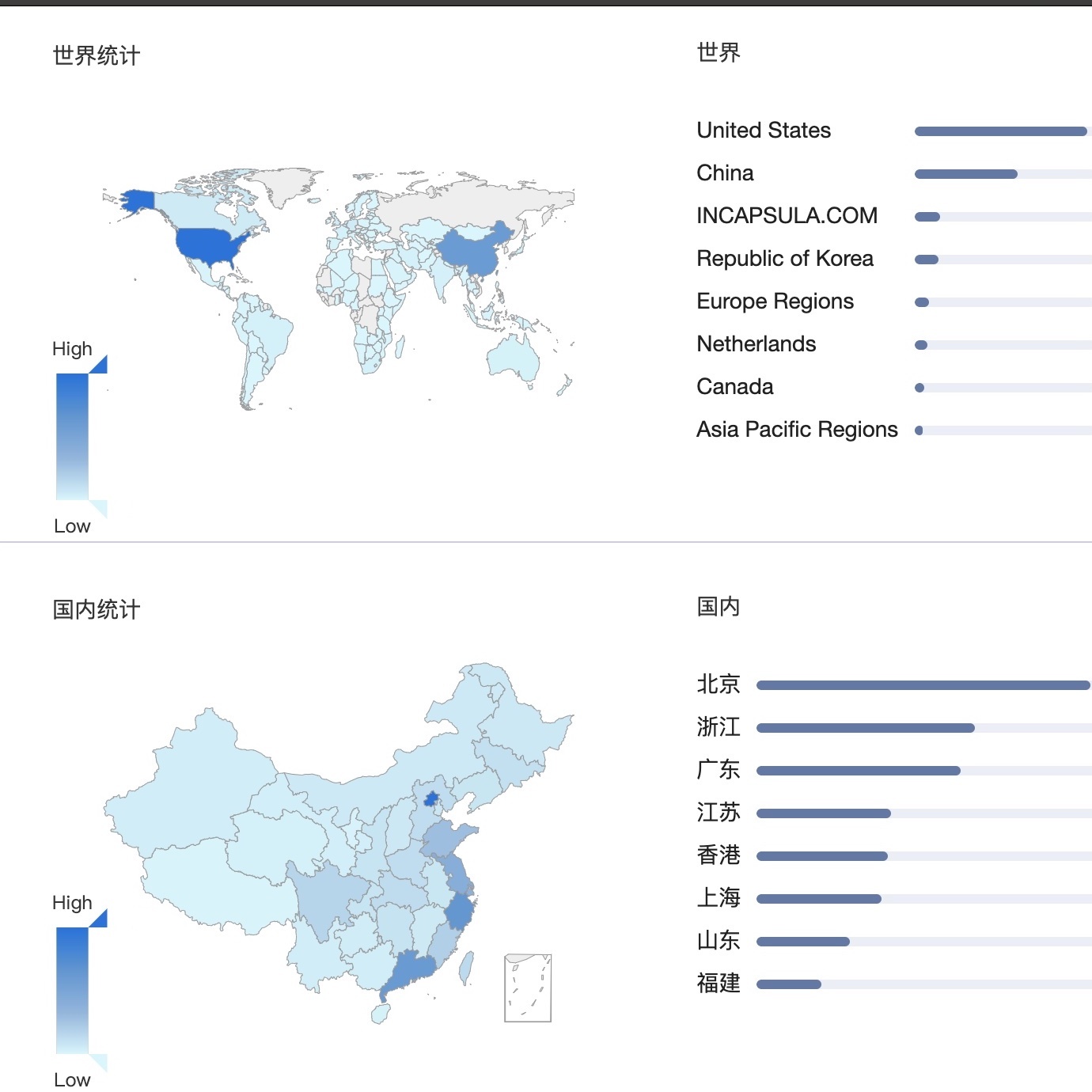

360安全大脑-Quake网络空间测绘系统通过对全网资产测绘,发现Weblogic Server在国内/全球均有广泛使用,具体分布如下图所示。

0x07 产品侧解决方案

360城市级网络安全监测服务

360安全大脑的QUAKE资产测绘平台通过资产测绘技术手段,对该类事件进行监测,请用户联系相关产品区域负责人获取对应产品。

0x08 时间线

2020-04-14 Oracle官方发布预警通告

2020-04-15 360CERT发布预警

京公网安备 11000002002063号

京公网安备 11000002002063号